|

Волна атак Cryrar. Опубликован мастер-ключ оригинальных версий Petya/Mischa/GoldenEye. Количество новых модификаций. Количество новых модификаций шифровальщиков, Q3 2016 – Q3 2017

|

|

|

|

Волна атак Cryrar

Шифровальщик Cryrar (aka ACCDFISA) – один из «долгожителей» среди активно распространяемых сегодня троянцев-вымогателей. Он появился еще в 2012 году, и с тех пор не прекращал свою активность. Зловред написан на PureBasic и использует легальный исполняемый файл архиватора RAR, чтобы помещать файлы жертвы в запароленные RAR-sfx архивы.

В первую неделю сентября 2017 мы зафиксировали резкий рост числа попыток заражения данным шифровальщиком. Ни до, ни после распространяющие Cryrar злоумышленники не отличались такими массовыми «кампаниями». Схема заражения: злоумышленники методом перебора (brute force) подбирают пароль к RDP, авторизуются в системе жертвы по протоколу удаленного доступа и вручную запускают установочный файл троянца. Тот, в свою очередь, устанавливает непосредственно тело шифровальщика и необходимые ему компоненты (в том числе и переименованный файл rar. exe), после чего автоматически запускает шифровальщика.

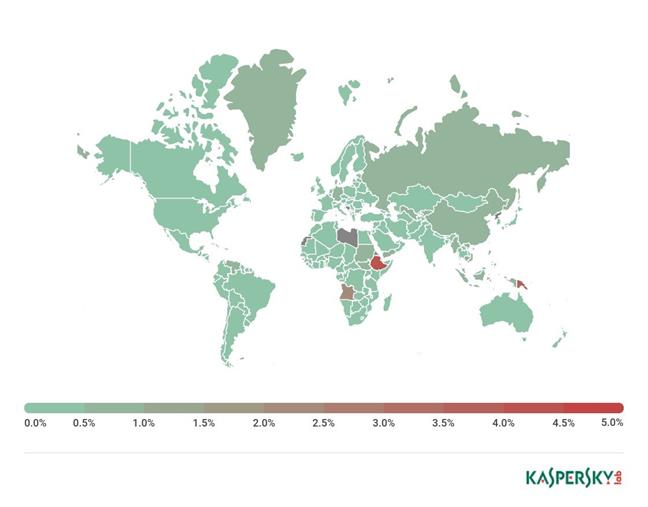

По данным KSN, эта волна была нацелена в первую очередь на Вьетнам, Китай, Филиппины и Бразилию.

Опубликован мастер-ключ оригинальных версий Petya/Mischa/GoldenEye

В июле 2017 авторы троянца Petya опубликовали свой мастер-ключ, с помощью которого возможна расшифровка ключей Salsa, необходимых для расшифровки MFT и разблокировки доступа к системам, пострадавшим от Petya/Mischa и GoldenEye.

Произошло это вскоре после прогремевшей на весь мир эпидемии зловреда ExPetr, который использовал часть кода от GoldenEye. Такой ход наталкивает на мысль, что авторы Petya/Mischa/GoldenEye попытались таким образом дистанцироваться от ExPetr и поднявшейся в результате его атак шумихи.

Пострадавшим от ExPetr этот мастер-ключ, к сожалению, не поможет, т. к. авторы ExPetr не заложили в свой код возможности восстановить ключ Salsa для расшифровки MFT.

|

|

|

Количество новых модификаций

В третьем квартале 2017 мы выделили в классификации пять новых семейств шифровальщиков. Здесь стоит сделать ремарку: в это число мы не включаем все те троянцы, которые не получили «персонального» вердикта. Таких зловредов каждый квартал появляются десятки, но у них либо настолько мало отличительных характеристик, либо настолько малая распространенность, что они остаются «безымянными» среди сотен подобных себе и детектируются с обобщенными (generic) вердиктами.

Количество новых модификаций шифровальщиков, Q3 2016 – Q3 2017

Количество модификаций продолжает снижаться по сравнению с предыдущими кварталам. Это может оказаться как временным явлением, так и отражением постепенной потери интереса злоумышленниками к шифровальщикам как средству заработка и переориентации на другие виды вредоносного ПО.

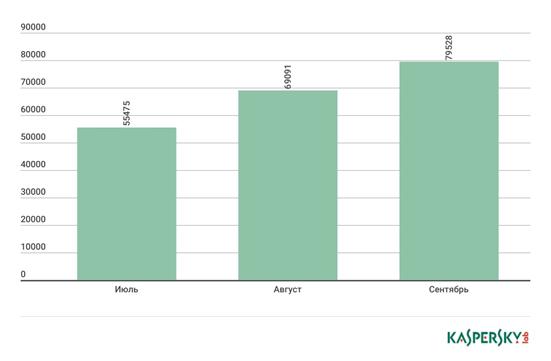

Количество пользователей, атакованных троянцами-шифровальщиками

Июль оказался месяцем с наименьшей активностью шифровальщиков. Хотя количество атак росло на протяжении квартала, оно остается ниже показателей мая и июня, когда прогремели две массовые эпидемии (WannaCry и ExPetr).

Количество уникальных пользователей, атакованных троянцами-шифровальщиками, третий квартал 2017

География атак

|

|

|