|

Принятие мер по устранению возможных сбоев.

|

|

|

|

Для предотвращения сбоев с электропитанием с учетом рекомендуемого запаса и последующего роста числа потребителей на рабочее место системного администратора и сетевое оборудование в серверной мной был выбран и установлен источник бесперебойного питания Powerware 9305 (PW 9305) (См. рис.7).

Стандартная комплектация позволяет поставить дополнительные батареи, увеличив тем самым мощность в 2 раза, т.е. до 80 кВА. Это также является существенным фактором для выбора этого ИБП.

Рисунок 7 – источник бесперебойного питания Powerware 9305.

Для предотвращения сетевых угроз на производственной практике имеются все необходимые программные средства:

Встроенные средства защиты информации.

Антивирусные программы (антивирусы) — программы для обнаружения компьютерных вирусов и лечения инфицированных файлов, а также для профилактики — предотвращения заражения файлов или операционной системы вредоносным кодом.

Специализированные программные средства защиты информации от несанкционированного доступа обладают в целом лучшими возможностями и характеристиками, чем встроенные средства. Кроме программ шифрования и криптографических систем, существует много других доступных внешних средств защиты информации.

Межсетевые экраны (См. рис.8) (также называемые брандмауэрами или файрволами). Между локальной и глобальной сетями создаются специальные промежуточные серверы, которые инспектируют и фильтруют весь проходящий через них трафик сетевого/транспортного уровней. Это позволяет резко снизить угрозу несанкционированного доступа извне в корпоративные сети, но не устраняет эту опасность полностью. Более защищенная разновидность метода — это способ маскарада (masquerading), когда весь исходящий из локальной сети трафик посылается от имени firewall-сервера, делая локальную сеть практически невидимой.

|

|

|

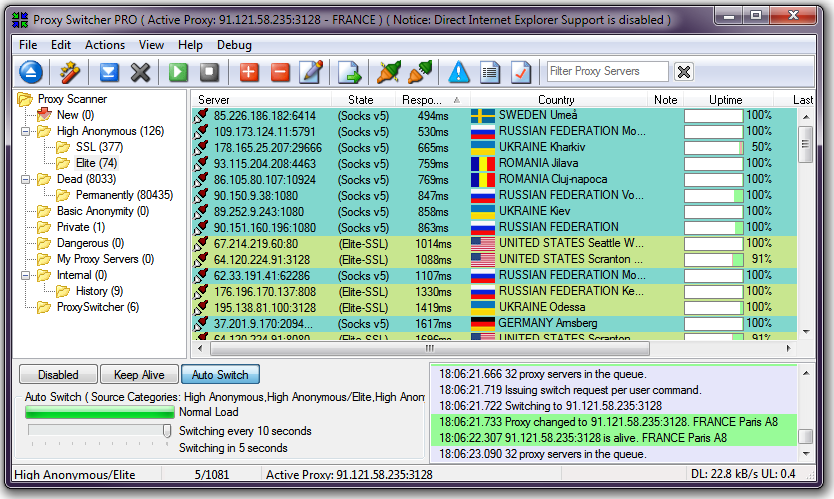

Proxy-servers(См. рис.8) (proxy — доверенность, доверенное лицо). Весь трафик сетевого/транспортного уровней между локальной и глобальной сетями запрещается полностью — маршрутизация как таковая отсутствует, а обращения из локальной сети в глобальную происходят через специальные серверы-посредники. Очевидно, что при этом обращения из глобальной сети в локальную становятся невозможными в принципе. Этот метод не дает достаточной защиты против атак на более высоких уровнях — например, на уровне приложения (вирусы, код Java и JavaScript).

Рисунок 8 – Proxy Switcher PRO.

Proxy Switcher представляет собой программу для поиска бесплатных и платных прокси-серверов по всему интернету, выполняет их сбор в единую базу у вас на компьютере с возможностью быстрого переключения между любым прокси. Что же такое прокси? Как-то я об этом уже упоминал, но всё же повторюсь.

Прокси-сервер – это некий удалённый компьютер в сети интернет, подключившись к которому, все ваши данные будут передаваться в сеть через него. Он также как и каждое устройство сети имеет свой IP-адрес и работая через прокси-сервер, ваш IP в интернете соответственно тоже будет подменён.

Стоит отметить, что Proxy Switcher находит все подряд прокси, т.е. и рабочие и не рабочие. И для того чтобы отфильтровать для себя именно рабочие прокси, программа имеет инструмент для их тестирования.

Главный минус программы в том, что она является платной. Бесплатная версия имеется, но толку от неё нет, поскольку ограничения не позволяют даже загрузить список прокси. Однако платная версия не такая уж и дорогая и стоит на данный момент 29.95$ без необходимости платить через какой-то период. Т.е. заплатили 1 раз и пользуетесь постоянно.

Установка Proxy Switcher очень проста, она проходит с помощью помощника по установке и не требует каких либо усилий.

|

|

|

Программу можно запустить как с ярлыка на рабочем столе или меню «Пуск», так и с системной панели Windows (трея), где также будет отображаться значок Proxy Switcher сразу после установки программы.

Сразу после запуска программы, появится окно для предварительной настройки. Эту операцию проделываем один раз и чтобы подобный мастер настройки не открывался при каждом запуске программы, снимаем слева внизу галочку «Show Wizard on Startup». Затем нажимаем «Next».

В следующем окне нам предлагается сразу же дать первое задание программе. Выбираем самый верхний пункт «Find New Servers … …» и нажимаем «Finish»(См. рис.9).

Рисунок 9 – первый запуск Proxy Switcher.

Как только программа откроется, она сразу же начнёт поиск серверов, поскольку так мы задали перед её запуском в мастере настроек.

Загрузка списка прокси-серверов будет отображена в таблице, расположенной в нижней части окна. Сами сервера, которые будут загружены, появятся в самой большой части окна — справа. В левой части мы видим папки, на которые будут подразделяться найденные прокси-серверы после их проверки — тестирования. Панель инструментов программы, на которой расположены кнопки для выполнения самых основных действий программы, находится вверху окна, сразу после меню.

Интерфейс и работа с программой довольно таки легки и поэтому я не стану дальше описывать работу программы(См. рис.10).

Рисунок 10 – работа в Proxy Switcher.

VPN (виртуальная частная сеть) позволяет передавать секретную информацию через сети, в которых возможно прослушивание трафика посторонними людьми. Используемые технологии: PPTP, PPPoE, IPSec.

VPN (См. рис.11) – это обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет). Несмотря на то, что коммуникации осуществляются по сетям с меньшим или неизвестным уровнем доверия (например, по публичным сетям), уровень доверия к построенной логической сети не зависит от уровня доверия к базовым сетям благодаря использованию средств криптографии (шифрования, аутентификации, инфраструктуры открытых ключей, средств для защиты от повторов и изменений, передаваемых по логической сети сообщений).

|

|

|

Рисунок 11 – виртуальная частная сеть.

В зависимости от применяемых протоколов и назначения, VPN может обеспечивать соединения трёх видов: узел-узел, узел-сеть и сеть-сеть. Основные направления использования программной защиты информации:

- защита информации от НСД,

- защита программ от копирования,

- защита информации от разрушения,

- защита информации от вирусов,

- защита программ от вирусов,

- программная защита каналов связи.

|

|

|