|

Описать основные принципы создания «политики безопасности»

|

|

|

|

Предложить мероприятия по обеспечению комплексной защиты объекта и информации в вычислительном центре предприятия.

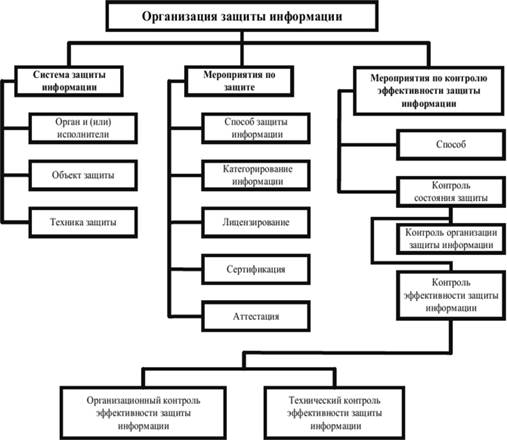

В целях защиты информации, обрабатываемой всеми видами основных технических средств и систем, организуется и проводится комплекс организационно-технических мероприятий.

К таким мероприятиям относятся:

Категорирование основных технических средств и систем.

Проведение специальной проверки основных технических средств иностранного производства с целью выявления возможно внедренных в них электронных устройств перехвата информации (закладок).

Проведение специальных исследований основных технических средств и систем и выдача предписания на эксплуатацию.

Выполнение требований предписаний на эксплуатацию по размещению основных технических средств и систем относительно границ контролируемой зоны.

Выполнение требований предписаний на эксплуатацию по размещению основных технических средств и систем относительно вспомогательных технических средств и систем, имеющих выход за пределы контролируемой зоны.

Выполнение требований предписаний на эксплуатацию по защите системы электропитания основных технических средств и систем.

Выполнение требований предписаний на эксплуатацию по защите системы заземления основных технических средств и систем.

Оформление технических паспортов по вопросам защиты информации на основные технические средства и системы осуществляет главный специалист по информационной безопасности предприятия совместно с подразделением, эксплуатирующим данные средства.

В целях защиты информации и информационных процессов (технологий) в системах информатизации (автоматизированных системах) проводятся мероприятия по их защите от несанкционированного доступа и программно-технических воздействий, в том числе от компьютерных вирусов. Защите подлежат автоматизированные системы, предназначенные для обработки информации, составляющей государственную тайну.

|

|

|

Мероприятия по защите автоматизированных систем, предназначенных для обработки информации, составляющей государственную тайну, от несанкционированного доступа к информации направлены на достижение трех основных свойств защищаемой информации: конфиденциальность, целостность, доступность.

Мероприятия по защите информации при нахождении на объектах предприятия иностранных представителей, порядок их реализации и ответственность должностных лиц за их выполнение определяются отдельной инструкцией о приеме иностранных граждан.

Мероприятия по обеспечению информационной безопасности выполняются на всех этапах жизненного цикла объектов предприятия и являются неотъемлемой частью работ по их созданию и эксплуатации.

На стадии эксплуатации объекта предприятия, системы информатизации и средств защиты информации в ее составе осуществляются:

Администрирование систем информатизации и связи с целью обеспечения информационной безопасности при их эксплуатации, в том числе:

- управление доступом в систему и к ее элементам;

- формирование и распределение реквизитов полномочий пользователей в соответствии с установленными правилами разграничения доступа;

- формирование и распределение ключевой и парольной информации;

- регистрация и учет действий в системе;

- учет носителей информации;

- обеспечение сигнализации о попытках нарушения защиты;

- поддержание функционирования криптографической подсистемы защиты информации;

- поддержание функционирования технических и программных средств и систем защиты информации в установленных эксплуатационной документацией режимах;

|

|

|

- контроль целостности эксплуатируемого на средствах вычислительной техники программного обеспечения с целью выявления несанкционированных изменений в нем, а также выполнения мероприятий по антивирусной защите носителей информации и сообщений, получаемых по каналам связи;

- инструктаж персонала и пользователей технических средств передачи, обработки и хранения информации по правилам работы со средствами защиты информации;

- участие в проведении служебных расследований фактов нарушения или угрозы нарушения безопасности защищаемой информации.

Организация и контроль эксплуатации средств физической защиты, исключающих несанкционированный доступ к объектам защиты и техническим средствам, их хищение и нарушение работоспособности.

Периодическая проверка помещений на отсутствие возможно внедренных радиоэлектронных средств перехвата информации.

Периодическое обследование выделенных помещений, средств и систем информатизации.

Периодическая проверка автоматизированных рабочих мест на выполнение требований по антивирусной защите.

Периодическая аттестация объектов защиты.

Контроль проведения ремонтных и сервисных работ в выделенных помещениях, а также на технических средствах и их коммуникациях.

Описать основные принципы создания «политики безопасности»

Политика информационной безопасности - совокупность документированных управленческих решений, нацеленных на защиту информации и ассоциированных с ней ресурсов.

Политику информационной безопасности можно разделить на три уровня.

К самому высокому уровню следует отнести решения, которые касаются организации в целом и исходят от руководства организации или предприятия. Такой список может включать в себя следующие элементы:

- формирование или пересмотр программы обеспечения информационной безопасности;

- постановка целей, которые должна преследовать организация в области информационной безопасности;

- обеспечение законодательной базы;

- формулировка управленческих решений по вопросам реализации программы информационной безопасности.

Политика верхнего уровня имеет дело с тремя аспектами законопослушности и исполнительской дисциплины:

|

|

|

соблюдение существующих законов.

Контроль действия лиц, ответственных за выработку программы безопасности.

обеспечение подчинения персонала, соответственно ввести систему поощрений и наказаний.

К среднему уровню относятся вопросы, касающиеся отдельных аспектов информационной безопасности, но важные для различных систем, эксплуатируемых организацией. Например, отношение к недостаточно проверенным технологиям, использование домашних или чужих компьютеров, применение пользователями неофициального программного обеспечения и т.д.

Политика обеспечения информационной безопасности на среднем уровне должна освещать следующие темы:

- область применения;

- позиция предприятия;

- роли и обязанности;

- законопослушность;

- точки контакта;

Политика безопасности нижнего уровня можно отнести к конкретным сервисам. В нее входят цели и правила их достижения. Если сравнивать нижний уровень с двумя верхними, то он должен быть гораздо детальнее. Этот уровень очень важен для обеспечения режима информационной безопасности. Решения на этом уровне должны приниматься на управленческом, а не техническом уровне.

Политика нижнего уровня при формулировке целей может исходить из трех соображений: целостность, доступность и конфиденциальность.

Из этих целей должны быть выведены правила безопасности, которые описывают, кто, что и при каких условиях может делать. Чем детальнее правила, чем более формально они изложены, тем проще поддержать их выполнение программно-техническими мерами. Но и слишком жесткие правила будут мешать работе, придется тратить время на то, чтобы их пересмотреть. Руководителю в такой ситуации необходимо найти рациональное решение, компромисс, когда за приемлемую цену будет обеспечен достойный уровень безопасности, а работники не будут сильно перегружены или скованны.

Библиографический список:

1. Барсуков В.А. Найти и обезвредить. Технические средства обнаружения угроз//Мир безопасности. 1997. № 8/48.

2. Домарев В. В. Безопасность информационных технологий. Методология создания систем защиты. СПб.: Диасофт, 2002.

3. Конеев И.Р., Беляев А.В. Информационная безопасность предприятия. СПб.: БХВ-Петербург, 2003.

|

|

|