|

Реализация системы контроля вскрытия аппаратуры

|

|

|

|

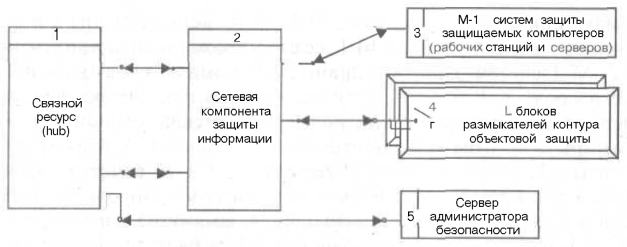

Пример реализации схемы СКВА приведён на рис. 22.2. Пример схемы реализации сетевой компоненты защиты информации – на рис. 22.3. Пример схемы реализации системы защиты защищаемых компьютеров – на рис. 22.4.

Рис. 22.2* Пример схемы реализации СКВА

Рис. 22.3. Пример схемы реализации сетевой компоненты защиты информации

Рис. 22.4. Пример схемы реализации системы защиты компьютеров

На схемах, приведённых на рис. 22.2...22.4, использованы следующие обозначения: связной ресурс (hub) 1, сетевая компонента защиты информации 2, М-1 систем защиты защищаемых компьютеров (рабочих станций и серверов) 3, L блоков размыкателей контура объектовой защиты 4, сервер администратора безопасности 5, в сетевой компоненте защиты информации 2: М-1 блоков защиты компьютеров 2.1, L блоков объектовой защиты 2.2, блока сетевого интерфейса 2.3 и устройства управления 2.4, причём в каждом из М-1 блоков защиты компьютеров 2.1: блок размыкателя канала 2.1.1, блока тестирования замкнутости контура 2.1.2, в каждом из L блоков объектовой защиты 2.2 – блок тестирования замкнутости контура 2.2.1, в системе защиты защищаемых компьютеров 3: блок сетевого интерфейса 3.1, устройство управления 3.2, программная компонента защиты информации 3.3, аппаратная компонента защиты информации 3.4, размыкатель контура 3.5.

Система обеспечивает комплексную защиту рабочих станций и серверов. В частности, реализуется защита ресурсов ЛВС от компьютера, где возможно удаление аппаратной и, как следствие, программной компонент защиты информации. Кроме того, обеспечивается дополнительная объектовая защита помещений, сейфов и т.д. с выводом информации о нарушении объектовой защиты (например, открытие двери) на монитор администратору безопасности. При этом минимизируется объем оборудования, т.к. при реализации комплексной защиты компьютеров не требуется соединений дополнительными линиями связи – используются свободные от передачи информации 4 из 8 линий связи витой пары.

|

|

|

Работает схема следующим образом. Сетевая компонента защиты информации 2 по свободным линиям связи витой пары в каждом компьютере и объекте защиты образует контур. При этом контур образуется блоками 2.1.2 и 3.5 при защите компьютеров, а блоками 2.2.1. и 4 при объектовой защите. Напряжение в контур, соответственно, подаётся блоками 2.1.2 и 2.2.1. Размыкатель 3.5 устанавливается в компьютере таким образом, что при снятии крышки компьютера он размыкается. Об этом через блок 2.1.2 уведомляется устройство управления 2.4, которое посредством блока 2.1.1 размыкает информационный канал, отключая опасный компьютер от сети.

Одновременно устройство управления 2.4 через блок 2.3 передаёт информацию администратору безопасности 5 об отключении компьютера от сети. Подключение компьютера заново возможно при замыкании контура блоком 3.5 (крышка корпуса установлена) по команде от администратора 5. Сигнал подключения информационного канала – возвращение в исходное состояние – формируется устройством управления 2.4).

При объектовой защите (двери, дверцы сейфов и т.д.) отсутствует информационный канал и размыкание (а также замыкание) контура блоком 4 через блок 2.2.1 фиксируется блоком 2.4, о чем уведомляется администратор безопасности 5.

Таким образом, с использованием рассмотренного механизма защиты обеспечивается возможность не только контроля вскрытия аппаратуры защищаемых объектов, но и автоматической реакции на факт данной угрозы -опасный объект (объект, на котором зарегистрирован факт вскрытия аппаратуры) автоматически отключается от сети, благодаря чему с него не может быть осуществлён удалённый доступ к сетевым ресурсам ЛВС.

|

|

|

Кроме того, реализация данного метода в системе защиты предотвращает возможность несанкционированного подключения к сетевому ресурсу (hub) незащищённого компьютера (например, подключение к каналу hub вместо санкционированного защищённого компьютера переносного компьютера с целью осуществления атаки на сетевые ресурсы).

|

|

|