|

2.5 Выбор и внедрение средств защиты информации в локальной компьютерной сети

|

|

|

|

Для обеспечения безопасного обмена данными, необходимо применить специализированное программное обеспечение.

Система защиты информации будет состоять из нескольких подсистем. Рассмотрим каждую из данных подсистем отдельно.

1. Идентификация и аутентификация.

1. 1. Управление идентификаторами;

1. 2. Управление средствами аутентификации.

Все вышеперечисленные меры реализованы за счёт создания системы паролей и разграничения прав доступа.

2. Управление доступом.

Система управления доступа субъектов к объектам доступа реализована на основе службы каталогов Active Directory.

3. Регистрация событий безопасности (РСБ).

Регистрация, хранение и защита журналов аудита, в которых фиксируется информация о событиях безопасности (более 3 неуспешных попыток аутентификации, успешные\неуспешные попытки доступа к объектам файловой системы, смена пароля пользователем, изменение состава локальных групп пользователей, добавление\удаление локального пользователя и др. ) осуществляется штатными средствами аудита Active Directory.

Антивирусная защита (АВЗ).

Реализация антивирусной защиты (на момент проведения исследования применяемых технических мер по защите, было установлено применение на АРМ бесплатного антивирусного пакета Avast, не имеющего сертификата ФСТЭК).

Для реализации системы антивирусной защиты (САВЗ) требуется внедрение антивирусного ПО, сертифицированного ФСТЭК.

Следует отметить, что используемые на АРМ и серверах организации операционные системы сертифицированы ФСТЭК по 5 классу РД СВТ.

Произведем выбор сертифицированных СЗИ, обеспечивающих необходимый уровень защищённости информации, обрабатываемой в ЛВС организации.

|

|

|

1. Выбор средства антивирусной защиты (САВЗ).

В рассматриваемой организации наиболее целесообразно применение САВЗ типа «А», предназначенные для централизованного администрирования САВЗ совместно с типом «Б» и «В», соответствующие 5 классу защиты или выше. При выборе САВЗ будут рассматриваться комплексные решения, имеющие в своём составе дополнительные модули, которые обеспечивают защиту от НСД. Среди САВЗ, имеющих сертификацию ФСТЭК на момент написания ВКР можно выделить 3 продукта категории Endpoint Security [37, 54 с. ]:

- Kaspersky Endpoint Security 10 для Windows;

- Dr. Web Enterprise Security Suite 10;

- Symantec Endpoint Security 12.

Все указанные выше комплексные решения САВЗ сертифицированы ФСТЭК на соответствие профилям антивирусной защиты, кроме Symantec Endpoint Security 12, который сертифицирован на соответствие РД НДВ по 4 уровню контроля и ТУ, а значит не соответствует требованиям ФСТЭК (приказ №21). Исходя из этого далее будем рассматривать оставшиеся два продукта от компаний Kaspersky Lab и Dr. Web.

В ходе анализа функциональных возможностей комплексов, а также их производительности и совместимости с ПО, установленным на АРМ и серверах организации, учитывались результаты тестов, опубликованных в сети Internet и пилотные испытания на тестовой площадке. Также были учтены ценовой фактор и политика лицензирования.

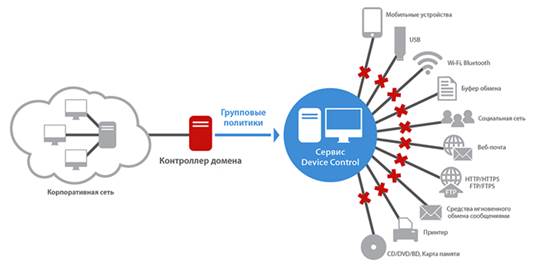

По результатам проведённого анализа было принято решение о закупке комплекса САВЗ Dr. Web Enterprise Security Suite 10, имеющий в своём составе следующие компоненты защиты:

− Классический файловый сигнатурный антивирус (включая эвристические методы обнаружения неизвестных модификаций угроз).

− Персональный брандмауэр на уровне рабочей станции.

− Система предотвращения вторжений на уровне рабочей станции (Hosted Intrusion Prevention System – HIPS).

− Песочница для обнаружения неизвестных и сложных вредоносных программ.

− Репутационные технологии для проверки файлов, URL и электронных писем.

|

|

|

− Контроль приложений (запускаемых на рабочей станции).

− Антируткит (обнаружение скрытых угроз).

− Проверка электронной почты на рабочей станции (антивирус, антиспам, антифишинг).

− Веб-антивирус (проверка передаваемого трафика HTTP и скачиваемых файлов).

− IM-антивирус (проверка передаваемых файлов через мессенджеры).

− Контроль внешних устройств, подключаемых к рабочей станции.

− Возможности централизованного управления. Поддерживаемые платформы (тип платформы рабочей станции, на которой может быть развернут продукт).

Указанные компоненты покрывают 90% угроз, связанных с НСД к защищаемой информации.

Выбор пограничного межсетевого экрана.

При выборе межсетевого экранам обратимся к Информационному сообщению ФСТЭК об утверждении требований к МЭ, где указано, что для обеспечения надежного уровня защищённости ПДн ЛВС необходимо использовать межсетевой экран уровня сети (тип «А») соответствующий 5 классу защиты [39, 35 с. ].

Одними из наиболее оптимальных программно-аппаратных средств межсетевого экранирования, имеющих сертификаты ФСТЭК и ФСБ на сегодняшний день являются продукты компании Cisco:

− Cisco ASA5505-K8;

− Cisco ASA5510-K8;

− Cisco ASA5540-K8;

− Cisco ASA 5506-X.

При выборе конкретной модели оборудования учитывался ценовой показатель, а также сертификацию ФСТЭК на соответствие требованиям к МЭ для обеспечения надежного уровня защищённости ПДн. В результате проведённого анализа была выбрана модель Cisco ASA 5506-X, рисунок 14. Выбранный продукт обеспечивает проактивную защиту от атак, контролировать сетевую активность и обеспечивать гибкое подключение при помощи технологии виртуальных частных сетей, а также реализует защищённый VPN доступ к корпоративной сети Организации из сети Интернет с использованием надёжных алгоритмов шифрования и двухфакторной аутентификации. Также следует отметить, что программно-аппаратный МЭ Cisco ASA 5506-X сертифицирован ФСТЭК [40, 85 с. ].

●

Рисунок 14 – Межсетевой экран Cisco ASA 5506-X

Программно-аппаратные экраны дополняются персональными межсетевыми экранами (ПМЭ), которые применяются в процессе взаимодействия рабочих машин пользователей информационной системы со смежными системами в локальных компьютерных сетях.

|

|

|

На АРМ и серверах организации планируется внедрение ПМЭ в составе комплексного решения Dr. Web Enterprise Security Suite 10.

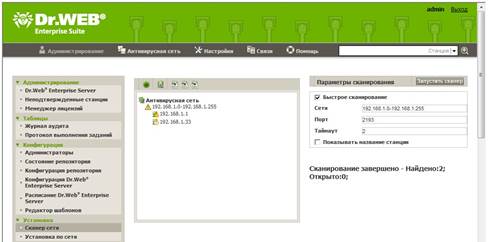

В процессе выполнения работы произведено тестироване выбранной системы Dr. Web Enterprise Security Suite 10. Скриншоты ее работы приведены ниже на рисунках.

Рисунок 15 – Скриншот работы системы Dr. Web Enterprise Security Suite 10

Рисунок 16 – Скриншот работы системы Dr. Web Enterprise Security Suite 10

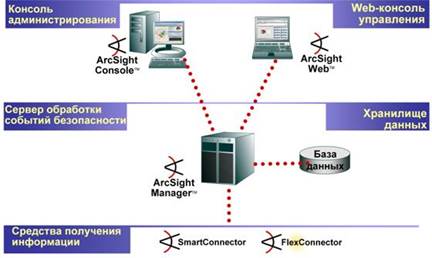

Для мониторинга исследуемой ЛВС предполагается использовать систему ArcSight ESM. Данная система позволяет собирать и анализировать сообщения о событиях в сети и подозрительной активности в сети. Технология функционирования ArcSight ESM предусматривает разделение процесса обработки событий безопасности на пять основных этапов: фильтрация, нормализация, агрегирование, корреляция и визуализация. ArcSight ESM позволяет администраторам безопасности сфокусироваться на реальных угрозах безопасности, обеспечивая их средствами, позволяющими оперативно реагировать на угрозы безопасности сети.

Рисунок 17– Скриншот работы системы Dr. WebEnterpriseSecuritySuite 10

Архитектура ArcSight ESM реализуется на основе трехуровневой модели, включающую в себя сервер базы данных, сервер обработки сообщений и консоль управления системой (рисунок 18).

Рисунок 18 – Архитектура ArcSight ESM

Обобщенная схема функционирования средства мониторинга ArcSight ESM приведена на рисунке 19.

Рисунок 19 – Обобщенная схема функционирования средства мониторинга ArcSight ESM

Подведем итог.

В результате проведённых исследований рынка СЗИ были выбраны сертифицированные СЗИ, обеспечивающие требования 4 уровня защищённости ПДн, а также устранение актуальных угроз.

Для замены межсетевого экрана на физической границе ЛВС (тип «А») Организации был выбран программно-аппаратный МЭ Cisco ASA 5506-X, имеющий сертификацию ФСТЭК.

В качестве замены антивирусного ПО было выбрано комплексное решение от компании Dr. Web - Dr. Web Enterprise Security Suite 10, имеющий в своём составе компоненты защиты от угроз НСД, а также модуль защиты почты, Web-браузера и встроенный персональный межсетевой экран.

Стоит отметить, что предлагаемые меры минимизируют риски реализации актуальных угроз безопасности ПДн Организации, а также соответствуют требованиям законодательства в области защиты персональных данных.

|

|

|