|

Основные механизмы и службы защиты

|

|

|

|

- межсетевые экраны

- системы обнаружения вторжений

- средства контроля целостности

- средства проверки содержимого

- сканеры

- средства контроля конфигурации

- средства контроля доступа и аутентификации

- виртуальные частные сети

Задача активного аудита - оперативно выявлять подозрительную активность и предоставлять средства для автоматического реагирования на нее.

Шифрование, контроль целостности.

Шифрова́ние — способ преобразования открытой информации в закрытую, и обратно. Применяется для хранения важной информации в ненадёжных источниках или передачи её по незащищённым каналам связи. Шифрование подразделяется на процесс зашифровывания и расшифровывания.

В зависимости от алгоритма преобразования данных, методы шифрования подразделяются на гарантированной или временной криптостойкости.

В зависимости от структуры используемых ключей методы шифрования подразделяются на

· симметричное шифрование: посторонним лицам может быть известен алгоритм шифрования, но неизвестна небольшая порция секретной информации — ключа, одинакового для отправителя и получателя сообщения;

· асимметричное шифрование: посторонним лицам может быть известен алгоритм шифрования, и, возможно, открытый ключ, но неизвестен закрытый ключ, известный только получателю.

Существуют следующие криптографические примитивы:

· Бесключевые

1. Хеш-функции

2. Односторонние перестановки

3. Генераторы псевдослучайных чисел

· Симметричные схемы

1. Шифры (блочные,потоковые)

2. Хеш-функции

3. ЭЦП

4. Генераторы псевдослучайных чисел

5. Примитивы идентификации

· Асимметричные схемы

1. Шифры

2. ЭЦП

3. Примитивы идентификации

|

|

|

Целостность данных

Криптографические методы позволяют надежно контролировать целостность как отдельных порций данных, так и их наборов (таких как поток сообщении); определять подлинность источника данных; гарантировать невозможность отказаться от совершенных действий («неотказуемость»)

В основе криптографического контроля целостности лежат два понятия:

хэш-функция;

электронная цифровая подпись (ЭЦП).

Хэш-функция - это труднообратимое преобразование данных (односторонняя функция), реализуемое, как правило, средствами симметричного шифрования со связыванием блоков. Результат шифрования последнего блока (зависящий от всех предыдущих) и служит результатом хэш-функции.

Пусть имеются данные, целостность которых нужно проверить, хэш-функция и ранее вычисленный результат ее причинения к исходным данным (так называемый дайджест).

Цифровая подпись – данные присоединяемые к передаваемому сообщению и подтверждающие, что автор подписи заверил его

Функции:

• Контроль целостности

• Подтверждение авторства

• Невозможность отказа от авторства

Экранирование.

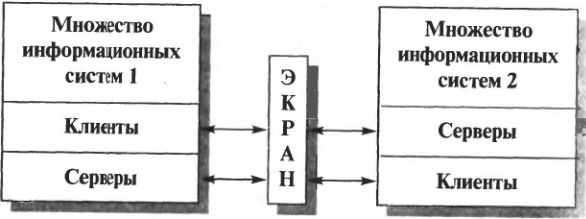

Экран – средство разграничения доступа клиентов из одного множества к серверам из другого множества

Экран осуществляет функции, контролируя информационные потоки между двумя множествами систем

Контроль потоков состоит в их фильтрации, также возможно, выполнение некоторых преобразований

Экран можно представить как последовательность фильтров

Защита внутренней области от потенциально враждебной внешней

- Поддержка доступности сервисов внутренней области, уменьшая нагрузку, вызванную внешней активностью

- Уменьшение уязвимости внутренних сервисов безопасности

- Контроль информационных потоков, направленных во внешнюю область (поддержка режима конфиденциальности в ИС организации)

Межсетевые экраны

|

|

|

Классификация по уровню фильтрации:

- канальный → экранирующие концентраторы (мост, коммутатор)

- сетевой → маршрутизатор

- транспортный → транспортное экранирование

- прикладной → прикладной экран

Экранирующие концентраторы

- оптимизация работы локальной сети за счет организации виртуальных локальных сетей

Экранирующие маршрутизаторы

пакетные фильтры

анализ используемых портов, адресов

Транспортное экранирование

контроль за процессом установления виртуальных соединений и передачей информации по ней

более тонкий контроль за виртуальными соединениями

контроль за количеством передаваемых данных

Прикладные экраны

интерпретация протоколов прикладного уровня (HTTP, SMTP, FTP и д.р.)

заслоняет внутреннюю сеть от внешнего окружения

|

|

|