|

Лекция 15. Виртуальные локальные сети.

|

|

|

|

Краткая аннотация лекции: Приведены общие сведения о виртуальных локальных сетях, принципы организации транковых соединений. Рассмотрено конфигурирование виртуальных локальных сетей. Маршрутизация между сетями. Верификация и отладка.

Цель лекции: изучить основы создания виртуальных локальных сетей.

15.1. Общие сведения о виртуальных сетях

Безопасность телекоммуникационных сетей во многом определяется размерами широковещательных доменов, внутри которых может происходить несанкционированный доступ к конфиденциальной информации. В традиционных сетях деление на широковещательные домены реализуется маршрутизатором.

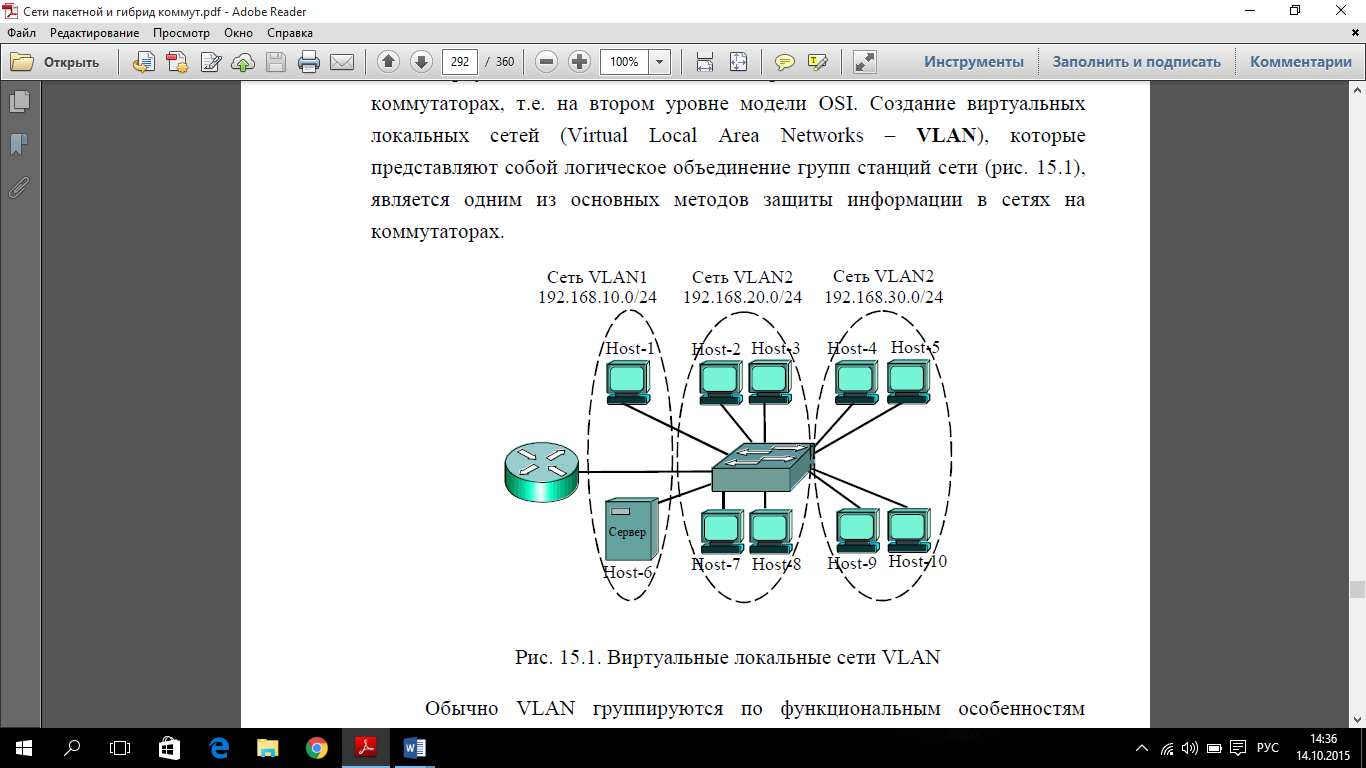

Виртуальные сети созданы, чтобы реализовать сегментацию сети на коммутаторах, т.е. на втором уровне модели OSI. Создание виртуальных локальных сетей (Virtual Local Area Networks – VLAN), которые представляют собой логическое объединение групп станций сети (Рисунок 15.1), является одним из основных методов защиты информации в сетях на коммутаторах.

Рисунок 15.1. Виртуальные локальные сети VLAN

Обычно VLAN группируются по функциональным особенностям работы, независимо от физического местоположения пользователей. Обмен данными происходит только между устройствами, находящимися в одной 293 сети VLAN. Обмен данными между различными VLAN производится только через маршрутизаторы.

Рабочая станция в виртуальной сети, например, Host-1 в сети VLAN1 (Рисунок 15.1), ограничена общением с сервером в той же самой VLAN1. Виртуальные сети логически сегментируют всю сеть на широковещательные домены так, чтобы пакеты переключались только между портами, которые назначены на ту же самую VLAN (приписаны к одной VLAN). Каждая сеть VLAN состоит из узлов, объединенных единственным широковещательным доменом, образованным приписанными к виртуальной сети портами коммутатора.

|

|

|

Поскольку каждая виртуальная сеть представляет широковещательный домен, то маршрутизаторы в топологии сетей VLAN (Рисунок15.1) обеспечивают фильтрацию широковещательных передач, безопасность, управление трафиком и связь между VLAN. Коммутаторы не обеспечивают трафик между VLAN, поскольку это нарушает целостность широковещательного домена VLAN. Трафик между VLAN обеспечивается маршрутизацией, т.е. общение между узлами разных виртуальных сетей происходит только через маршрутизатор.

Для нормального функционирования виртуальных сетей необходимо на коммутаторе сконфигурировать все виртуальные локальные сети и приписать порты коммутатора к соответствующей сети VLAN. Если кадр должен пройти через коммутатор и МАС-адрес назначения известен, то коммутатор только продвигает кадр к соответствующему выходному порту. Если МАС-адрес неизвестен, то происходит широковещательная передача во все порты широковещательного домена, т.е. внутри виртуальной сети VLAN, кроме исходного порта, откуда кадр был получен. Широковещательные передачи снижают безопасность информации.

Управление виртуальными сетями VLAN реализуется через первую сеть VLAN1 и сводится к управлению портами коммутатора. Сеть VLAN1 получила название сеть по умолчанию (default VLAN). По крайней мере, один порт должен быть в VLAN 1, чтобы управлять коммутатором. Все другие порты на коммутаторе могут быть назначены другим сетям VLAN. Поскольку данная информация известна всем, то хакеры пытаются атаковать, в первую очередь, именно эту сеть. Поэтому на практике администраторы изменяют номер сети по умолчанию, например, на номер VLAN 101. Каждой виртуальной сети при конфигурировании должен быть назначен IP-адрес сети или подсети с соответствующей маской, для того чтобы виртуальные сети могли общаться между собой. Например, VLAN1 (Рисунок15.1) может иметь адрес 192.168.10.0/24, VLAN2 – адрес 192.168.20.0/24, VLAN3 – адрес 192.168.30.0/24. Каждому хосту необходимо задать IP-адрес из диапазона адресов соответствующей виртуальной сети, например, host-1 – адрес 192.168.10.1, host-2 – адрес 192.168.20.1, host-3 – адрес 192.168.20.2, host-7 – адрес 192.168.20.3, host-10 – адрес 192.168.30.4.

|

|

|

Идентификаторы виртуальных сетей (VLAN1, VLAN2, VLAN3 и т.д.) могут назначаться из нормального диапазона 1 – 1005, в котором номера 1002 – 1005 зарезервированы для виртуальных сетей технологий Token Ring и FDDI. Существует также расширенный диапазон идентификаторов 1006 – 4094. Однако для облегчения управления рекомендуется, чтобы сетей VLAN было не более 255 и сети не расширялись вне Уровня 2 коммутатора.

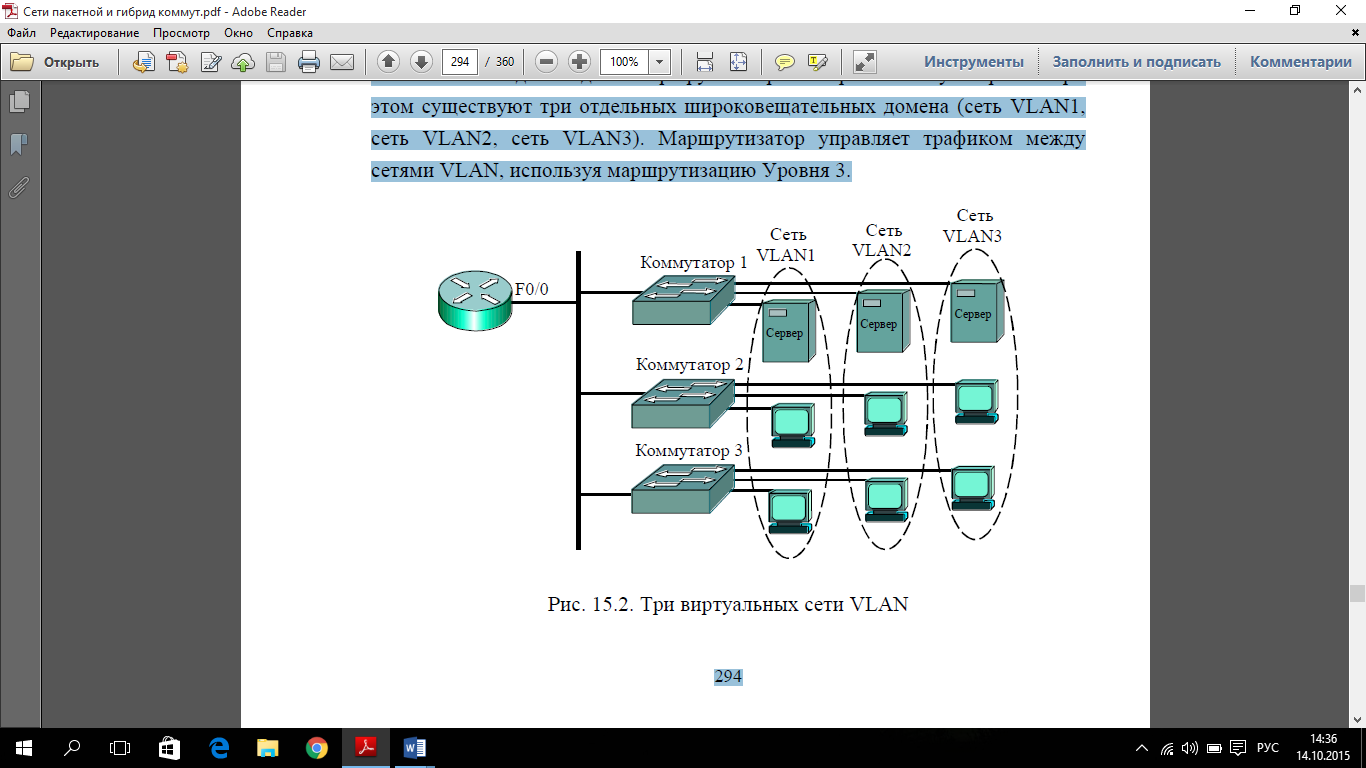

Таким образом, сеть VLAN является широковещательным доменом, созданным одним или более коммутаторами. На Рисунок 15.2, три виртуальных сети VLAN созданы одним маршрутизатором и тремя коммутаторами. При этом существуют три отдельных широковещательных домена (сеть VLAN1, сеть VLAN2, сеть VLAN3). Маршрутизатор управляет трафиком между сетями VLAN, используя маршрутизацию Уровня 3.

Рисунок 15.2. Три виртуальных сети VLAN

Если рабочая станция сети VLAN1 захочет послать кадр рабочей станции в той же самой VLAN1, адресом назначения кадра будет МАС-адрес рабочей станции назначения. Если же рабочая станция сети VLAN1 захочет переслать кадр рабочей станции сети VLAN2, кадры будут переданы на МАС-адрес интерфейса F0/0 маршрутизатора. То есть, маршрутизация производится через IP-адрес интерфейса F0/0 маршрутизатора.

Для выполнения своих функций в виртуальных сетях коммутатор должен поддерживать таблицы коммутации (продвижения) для каждой VLAN. Для продвижения кадров производится поиск адреса в таблице только данной VLAN. Если адрес источника ранее не был известен, то при получении кадра коммутатор добавляет этот адрес в таблицу.

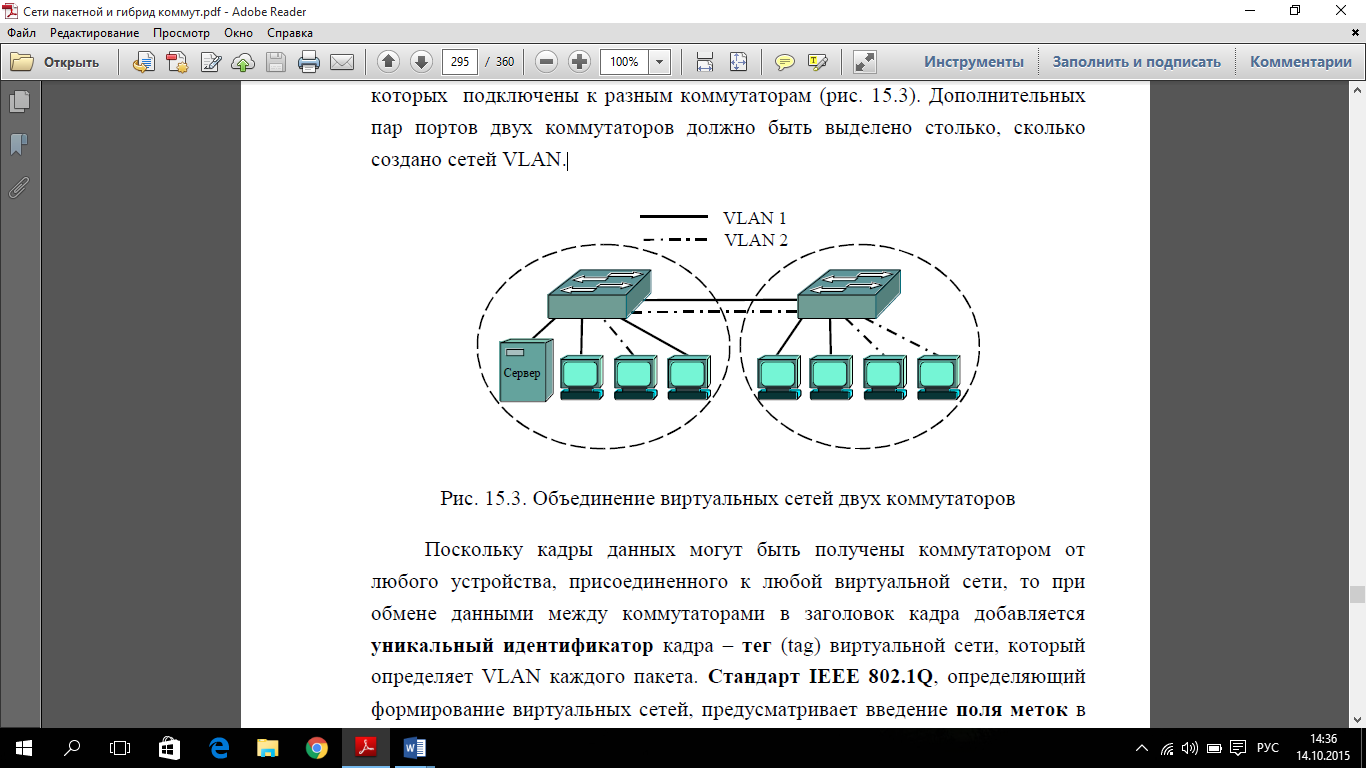

При построении сети на нескольких коммутаторах необходимо выделить дополнительные порты для объединения виртуальных сетей, узлы которых подключены к разным коммутаторам (Рисунок 15.3). Дополнительных пар портов двух коммутаторов должно быть выделено столько, сколько создано сетей VLAN.

Рисунок 15.3. Объединение виртуальных сетей двух коммутаторов

|

|

|

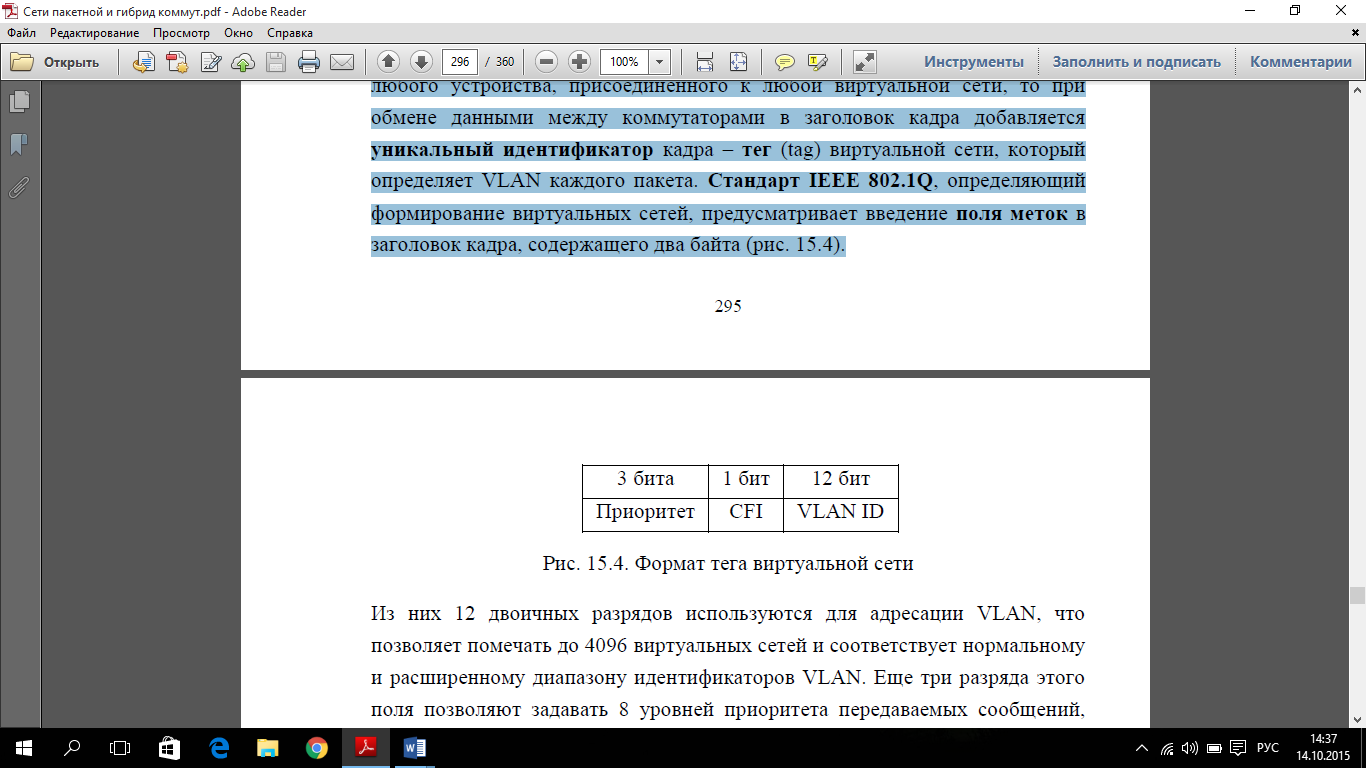

Поскольку кадры данных могут быть получены коммутатором от любого устройства, присоединенного к любой виртуальной сети, то при обмене данными между коммутаторами в заголовок кадра добавляется уникальный идентификатор кадра – тег (tag) виртуальной сети, который определяет VLAN каждого пакета. Стандарт IEEE 802.1Q, определяющий формирование виртуальных сетей, предусматривает введение поля меток в заголовок кадра, содержащего два байта (Рисунок 15.4).

Рисунок 15.4. Формат тега виртуальной сети

Из них 12 двоичных разрядов используются для адресации VLAN, что позволяет помечать до 4096 виртуальных сетей и соответствует нормальному и расширенному диапазону идентификаторов VLAN. Еще три разряда этого поля позволяют задавать 8 уровней приоритета передаваемых сообщений, т.е. позволяют обеспечивать качество (QoS) передаваемых данных. Наивысший приоритет уровня 7 имеют кадры управления сетью, уровень 6 – кадры передачи голосового трафика, 5 – передача видео. Остальные уровни обеспечивают передачу данных с разным приоритетом. Единичное значение поля CFI показывает, что виртуальная сеть является Token Ring.

Пакет отправляется коммутатором или маршрутизатором, базируясь на идентификаторе VLAN и МАС-адресе. После достижения сети назначения идентификатор VLAN (tag) удаляется из пакета коммутатором, а пакет отправляется присоединенному устройству. Маркировка пакета (Packet tagging) обеспечивает механизм управления потоком данных.

Транковые соединения

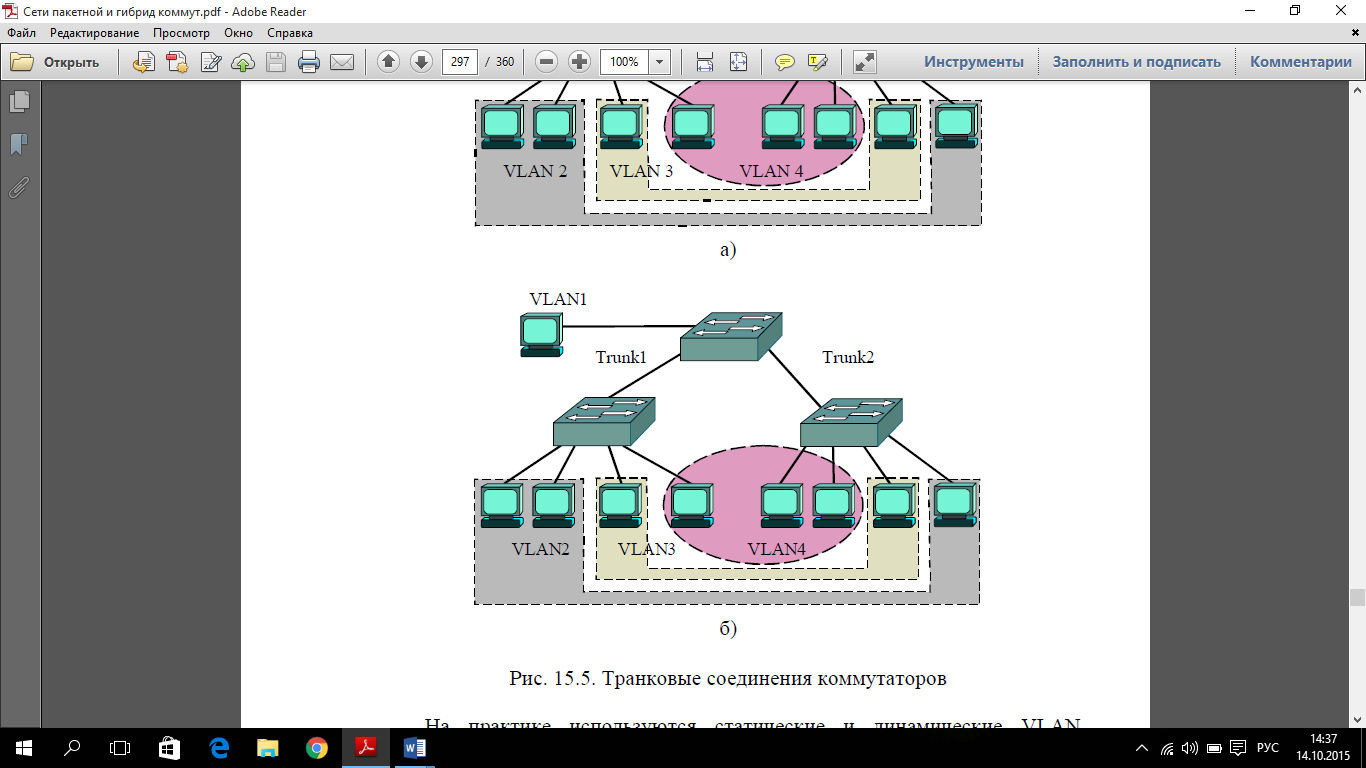

Согласно принципу, представленному на Рисунок 15.3, в виртуальных локальных сетях для соединения нескольких коммутаторов между собой задействуют несколько физических портов. Совокупность физических каналов между двумя устройствами (Рисунок 15.5 а) может быть заменена одним агрегированным логическим каналом (Рисунок 15.5 б), получившим название транк (Trunk). Транк – это канал, передающий кадры множества виртуальных локальных сетей, магистральный канал. Транковые соединения используются и для подключения маршрутизатора к коммутатору (Рисунок 15.2). При этом на интерфейсе маршрутизатора формируются несколько субинтерфейсов (по количеству виртуальных сетей). Пропускная способность агрегированного логического канала должна быть равна сумме пропускных способностей физических каналов. Транки используют и для подключения высокоскоростных серверов.

|

|

|

Рисунок 15.5. Транковые соединения коммутаторов

На практике используются статические и динамические VLAN. Динамические VLAN создаются через программное обеспечение управления сети. Однако динамические VLAN широко не используется. Наибольшее распространение получили статические VLAN. Входящие в сеть устройства автоматически становятся членами VLAN порта, к которому присоединены. Для статического конфигурирования используется интерфейс командной линии CLI.

15.2. Конфигурирование виртуальных сетей

Конфигурационный файл в виде базы данных vlan.dat, хранится во флэш-памяти коммутатора. Каждая VLAN должна иметь уникальный адрес Уровня 3 или выделенный ей адрес подсети. Это позволяет маршрутизаторам переключать пакеты между виртуальными локальными сетями.

Статическое конфигурирование виртуальных сетей сводится к назначению портов коммутатора на каждую виртуальную локальную сеть VLAN, что может непосредственно конфигурироваться на коммутаторе через использование командной строки CLI. Таким образом, при статическом конфигурировании каждый порт приписывается к какой-то виртуальной сети. Статически сконфигурированные порты поддерживают назначенную конфигурацию до тех пор, пока не будут изменены вручную. Пользователи подключены к портам коммутатора на уровне доступа (access layer). Маркировка (Frame tagging) используется, чтобы обмениваться данными, передаваемыми между коммутаторами.

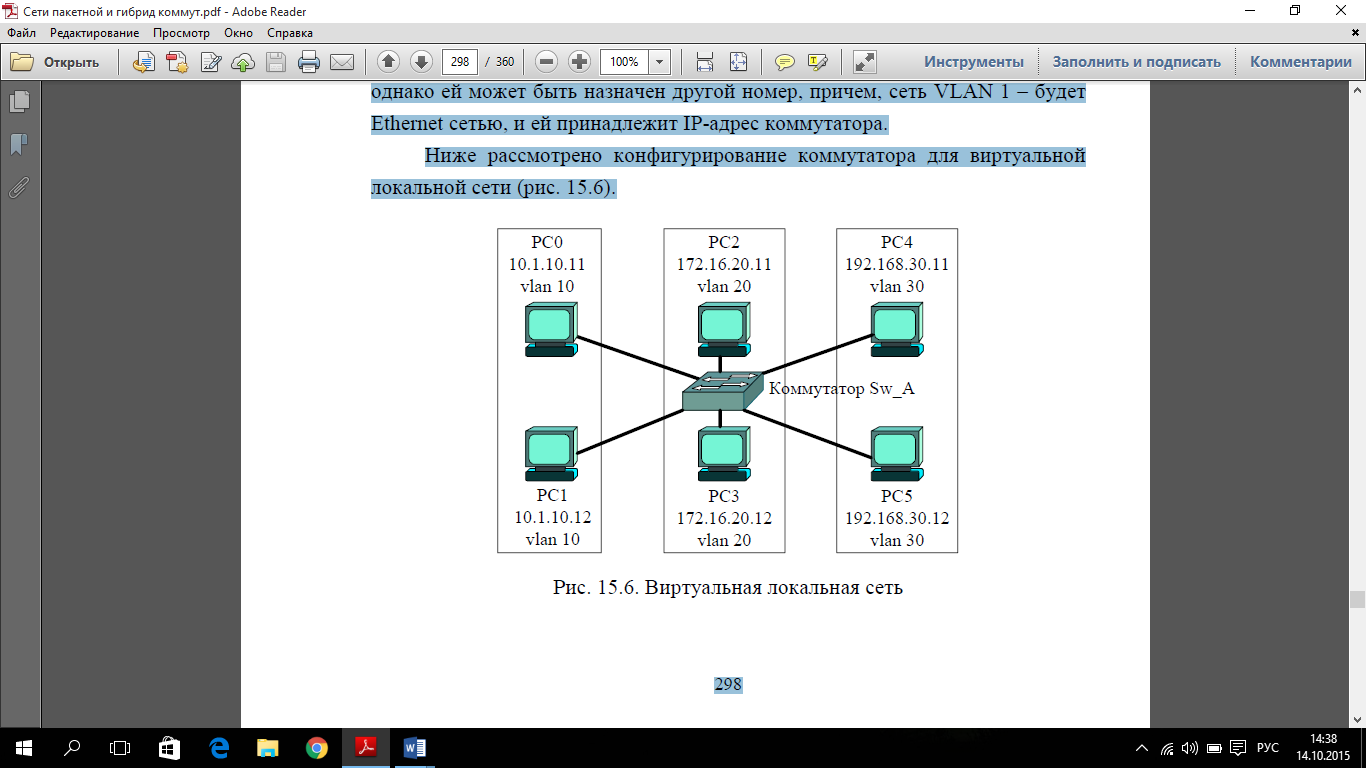

По умолчанию управляющей сетью является первая сеть VLAN 1, однако ей может быть назначен другой номер, причем, сеть VLAN 1 – будет Ethernet сетью, и ей принадлежит IP-адрес коммутатора.

Ниже рассмотрено конфигурирование коммутатора для виртуальной локальной сети (Рисунок 15.6).

Рисунок 15.6. Виртуальная локальная сеть

Примеры конфигурирования даны для коммутаторов серии 2950 и последующих модификаций.

Состояние виртуальных сетей и интерфейсов коммутатора Cisco Catalyst серии 2950-24 с именем Sw_A можно посмотреть по следующей команде:

Sw_A#sh vlan brief

VLAN Name Status Ports

---- ---------------- -------- -------------------------------

1 default active Fa0/1, Fa0/2, Fa0/3, Fa0/4

Fa0/5, Fa0/6, Fa0/7, Fa0/8

Fa0/9, Fa0/10, Fa0/11, Fa0/12

Fa0/13, Fa0/14, Fa0/15, Fa0/16

Fa0/17, Fa0/18, Fa0/19, Fa0/20

Fa0/21, Fa0/22, Fa0/23, Fa0/24

1002 fddi-default active

1003 token-ring-default active

1004 fddinet-default active

1005 trnet-default active

ИзраспечаткикомандыSw_A#shvlanbriefследует, чтовсе 24 интерфейсаFastEthernetприписаныксетипоумолчаниюVLAN 1, других активных виртуальных сетей нет, за исключением 1002 – 1005, зарезервированных для сетей token-ring и fddi.

|

|

|

Создание виртуальных сетей может производиться двумя способами:

1) в режиме глобального конфигурирования;

2) из привилегированного режима конфигурирования по команде vlan database.

Примеры конфигурирования трех виртуальных локальных сетей (Рисунок15.6) vlan 10, vlan 20, vlan 30 приведены ниже:

При первом способе используются следующие команды:

Sw-A(config)#vlan 10

Sw-A(config-vlan)#vlan 20

Sw-A(config-vlan)#vlan 30

По второму способу:

Sw-A#vlan database

Sw-A(vlan)#vlan 10

Sw-A(vlan)#vlan 20

Sw-A(vlan)#vlan 30

Программисты Cisco рекомендуют использовать первый способ создания виртуальных локальных сетей.

После создания виртуальных сетей vlan 10, vlan 20, vlan 30 они становятся активными, что можно посмотреть по команде sh vlan brief:

Sw-A#sh vlan brief

VLAN Name Status Ports

---- ------------------- -------- -------------------------------

1 default active Fa0/1, Fa0/2, Fa0/3, Fa0/4

Fa0/5, Fa0/6, Fa0/7, Fa0/8

Fa0/9, Fa0/10, Fa0/11, Fa0/12

Fa0/13, Fa0/14, Fa0/15, Fa0/16

Fa0/17, Fa0/18, Fa0/19, Fa0/20

Fa0/21, Fa0/22, Fa0/23, Fa0/24

10 VLAN0010 active

20 VLAN0020 active

30 VLAN0030 active

1002 fddi-default active

1003 token-ring-default active

1004 fddinet-default active

1005 trnet-default active

При желании можно также сформировать название VLAN по команде vlan № name имя, например:

Switch2950(config-vlan)#vlan 30 name VLAN30 или

Switch2950(vlan)#vlan 3 name VLAN3

Указанные операции не являются обязательными, они служат только для удобства чтения распечаток.

На следующем этапе необходимо назначить виртуальные сети на определенные интерфейсы (приписать интерфейсы к созданным виртуальным сетям), используя пару команд switchport mode access, switchport access vlan №.. Ниже приведен пример указанных операций для сети Рисунок15.6.

Sw-A(config)#int f0/1

Sw-A(config-if)#switchport mode access

Sw-A(config-if)#switchport access vlan 10

Sw-A(config-if)#int f0/2

Sw-A(config-if)#switchport mode access

Sw-A(config-if)#switchport access vlan 10

Sw-A(config-if)#int f0/3

Sw-A(config-if)#switchport mode access

Sw-A(config-if)#switchport access vlan 20

Sw-A(config-if)#int f0/4

Sw-A(config-if)#switchport mode access

Sw-A(config-if)#switchport access vlan 20

Sw-A(config-if)#int f0/5

Sw-A(config-if)#switchport mode access

Sw-A(config-if)#switchport access vlan 30

Sw-A(config-if)#int f0/6

Sw-A(config-if)#switchport mode access

Sw-A(config-if)#switchport access vlan 30

Если при конфигурировании нескольких портов режим не изменяется, то команда switchport mode access может использоваться один раз для первого интерфейса. Верификацию полученной конфигурации можно произвести с помощью команд show vlan или show vlan brief, например:

Sw-A#sh vlan

VLAN Name Status Ports

---- ----------------- -------- -----------------------------

1 default active Fa0/7, Fa0/8, Fa0/9, Fa0/10,

Fa0/11, Fa0/12, Fa0/13, Fa0/14,

Fa0/15, Fa0/16, Fa0/17, Fa0/18,

Fa0/19, Fa0/20, Fa0/21, Fa0/22,

Fa0/23, Fa0/24

10 VLAN0010 active Fa0/1, Fa0/2,

20 VLAN0020 active Fa0/3, Fa0/4,

30 VLAN0030 active Fa0/5, Fa0/6,

1002 fddi-default active

1003 token-ring-default active

1004 fddinet-default active

1005 trnet-default active

VLAN Type SAID MTU Parent RingNo BridgeNo Stp BrdgMode Trans1 Trans2

---- ----- ------ ---- ----- ------ ------- ---- -------- ------ -----

1 enet 100001 1500 - - - - - 0 0

10 enet 100010 1500 - - - - - 0 0

20 enet 100020 1500 - - - - - 0 0

30 enet 100030 1500 - - - - - 0 0

1002 enet 101002 1500 - - - - - 0 0

1003 enet 101003 1500 - - - - - 0 0

1004 enet 101004 1500 - - - - - 0 0

1005 enet 101005 1500 - - - - - 0 0

Из распечатки следует, что команда show vlan дает больше информации, чем show vlan brief.

Кроме того, конфигурацию конкретной виртуальной сети, например VLAN2, можно также просмотреть с помощью команд show vlan id 2 или по имени show vlan name VLAN2, если оно задано.

Конфигурационный файл коммутатора должен быть скопирован в энергонезависимую память коммутатора по команде

Sw-A #copy running-config startup-config

Он может быть также скопирован на сервер TFTP с помощью команды copy running-config tftp. Параметры конфигурации можно посмотреть с помощью команд show running-config или show vlan.

Удаление виртуальной сети, например vlan 10, выполняется с помощью формы no команды:

Sw-A(config)#no vlan 10

или

Switch#vlandatabase

Switch(vlan)#novlan 10

Когда виртуальная локальная сеть удалена, все порты, приписанные к этой VLAN, становятся бездействующими. Однако порты останутся связанными с удаленной виртуальной сетью VLAN пока не будут приписаны к другой виртуальной сети или не будет восстановлена прежняя.

Для того, чтобы отменить неверное назначение интерфейса на виртуальную сеть, например, ошибочное назначение виртуальной сети vlan 20 на интерфейс F0/2, используется команда:

Sw-A(config)#int f0/2

Sw-A(config-if)#no switchport access vlan 20

Также можно было бы просто приписать интерфейс f0/2 к другой виртуальной сети, например, к vlan 10:

Sw-A(config)#int f0/2

Sw-A(config-if)#switchport mode access

Sw-A(config-if)#switch access vlan 10

На конечных узлах (хостах) сети Рисунок 15.6 установлена следующая конфигурация:

Таблица 15.1

Таким образом, каждая виртуальная локальная сеть имеет свой IP-адрес.

Проверка работоспособности сети производится по командам ping, (tracert). Она показывает, что, например, РС0 имеет соединение с РС1:

PC0>ping 10.1.10.11

Pinging 10.1.10.11 with 32 bytesofdata:

Reply from 10.1.10.11: bytes=32 time=82ms TTL=128

Reply from 10.1.10.11: bytes=32 time=80ms TTL=128

Reply from 10.1.10.11: bytes=32 time=73ms TTL=128

Reply from 10.1.10.11: bytes=32 time=70ms TTL=128

Ping statistics for 10.1.10.11:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 70ms, Maximum = 82ms, Average = 76ms

но РС0 не может обмениваться сообщениями с узлами других VLAN:

PC0>ping 172.16.20.11

Pinging 172.16.20.11 with 32 bytes of data:

Request timed out.

Request timed out.

Request timed out.

Request timed out.

Ping statistics for 172.16.20.11:

Packets: Sent = 4, Received = 0, Lost = 4 (100% loss),

илиPC0>ping 192.168.30.12

Pinging 192.168.30.12 with 32 bytes of data:

Request timed out.

Request timed out.

Request timed out.

Request timed out.

Ping statistics for 192.168.30.12:

Packets: Sent = 4, Received = 0, Lost = 4 (100% loss),

Если к сети присоединить дополнительный узел РС6, адрес которого 192.168.30.101, т.е. адрес его сети совпадает с адресом сети vlan 30, но узел РС6 не приписан ни к одной из виртуальных сетей, то он не сможет реализовать соединения с узлами существующих виртуальных сетей:

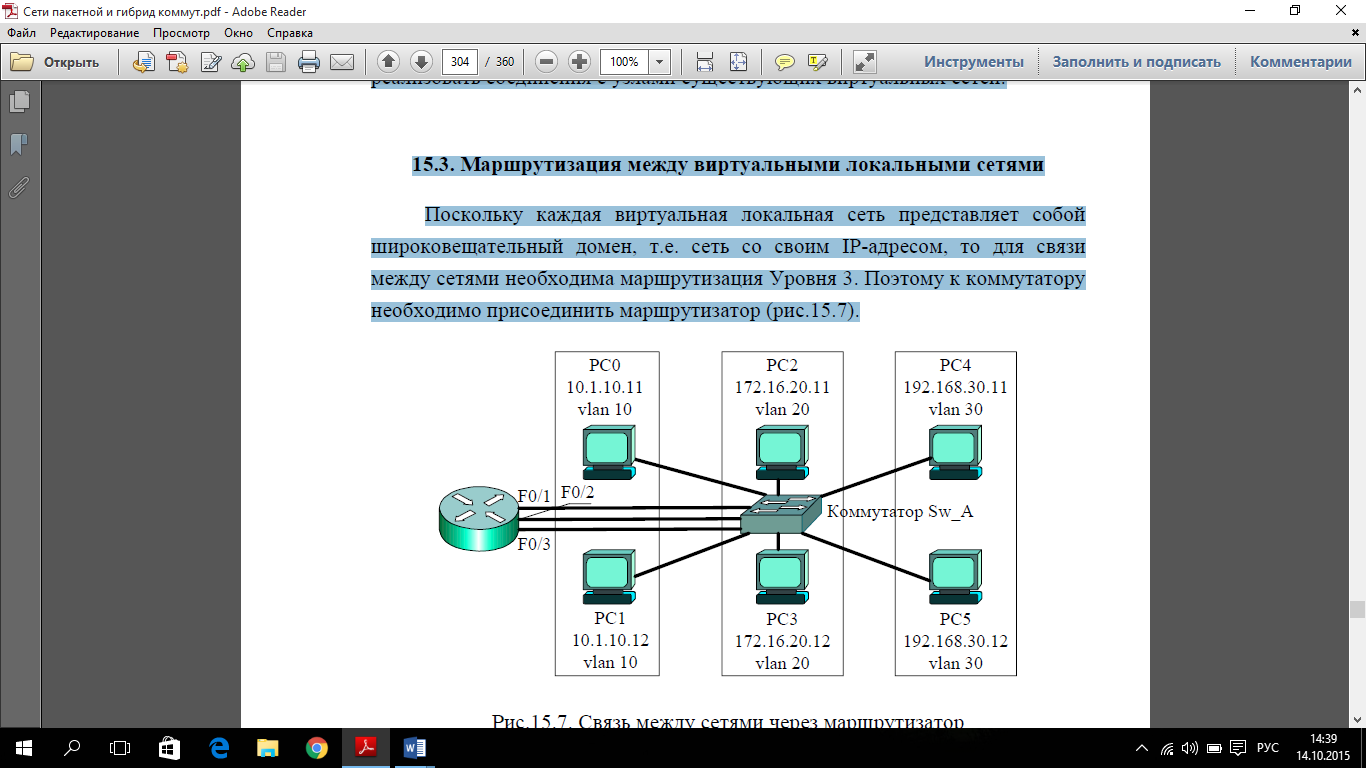

15.3. Маршрутизация между виртуальными локальными сетями

Поскольку каждая виртуальная локальная сеть представляет собой широковещательный домен, т.е. сеть со своим IP-адресом, то для связи между сетями необходима маршрутизация Уровня 3. Поэтому к коммутатору необходимо присоединить маршрутизатор (Рисунок15.7).

Рисунок15.7. Связь между сетями через маршрутизатор

Для соединения с маршрутизатором в схеме дополнительно задействованы три интерфейса коммутатора Sw_А: F0/11, F0/12, Ff0/13.При этом порт F0/11 приписан к сети vlan 10, порт F0/12 – к vlan 20, порт F0/13 – к vlan 30.

Sw_А(config)#int f0/11

Sw_А(config-if)#switchport access vlan 10

Sw_А(config-if)#int f0/12

Sw_А(config-if)#switchport access vlan 20

Sw_А(config-if)#int f0/13

Sw_А(config-if)#switchport access vlan 30

На маршрутизаторе используются три интерфейса F0/1, F0/2, F0/3 (по числу виртуальных сетей), которые сконфигурированы следующим образом:

Router>ena

Router#conf t

Router(config)#int f0/1

Router(config-if)#ip add 10.1.10.1 255.255.255.0

Router(config-if)#no shut

Router(config-if)#int f0/2

Router(config-if)#ip add 172.16.20.1 255.255.255.0

Router(config-if)#no shut

Router(config)#int f0/3

Router(config-if)#ip add 192.168.30.1 255.255.255.0

Router(config-if)#no shut

Покомандеsh ip route можнопосмотретьтаблицумаршрутизации:

Router#sh ip route

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is not set

10.0.0.0/24 is subnetted, 1 subnets

C 10.1.10.0 is directly connected, FastEthernet0/1

172.16.0.0/24 is subnetted, 1 subnets

C 172.16.20.0 is directly connected, FastEthernet0/2

C 192.168.30.0/24 is directly connected, FastEthernet0/3

Из таблицы маршрутизации следует, что все три сети (10.1.10.0, 172.16.20.0, 192.168.30.0) являются непосредственно присоединенными и, следовательно, могут обеспечивать маршрутизацию между сетями. «Прозвонка» с узла 10.1.10.11 узлов сетей 172.16.20.0, 192.168.30.0 дает положительный результат.

Защита межсетевых соединений через маршрутизатор может быть реализована с помощью сетевых фильтров (списков доступа), которые рассмотрены в Лекции 13.

Недостатком такого метода организации межсетевых соединений является необходимость использования дополнительных интерфейсов коммутатора и маршрутизатора, число которых равно количеству виртуальных сетей. От этого недостатка свободно транковое соединение, когда совокупность физических каналов между двумя устройствами может быть заменена одним агрегированным каналом.

Конфигурирование транковых соединений

При транковом соединении коммутатора и маршрутизатора три физических канала между ними (Рисунок 15.7) заменяются одним агрегированным каналом (Рисунок 15.8).

Рисунок 15.8. Транковое соединение коммутатора и маршрутизатора

|

|

|