|

Развитие информационных угроз в третьем квартале 2017 года. Статистика

|

|

|

|

Развитие информационных угроз в третьем квартале 2017 года. Статистика

Роман Унучек, Федор Синицын, Денис Паринов, Александр Лискин - Ноябрь 10, 2017. 13: 45

По данным KSN, решения «Лаборатории Касперского» отразили 277 646 376 атак, которые проводились с интернет-ресурсов, размещенных в 185 странах мира.

Зафиксировано 72 012 219 уникальных URL, на которых происходило срабатывание веб-антивируса.

Попытки запуска вредоносного ПО для кражи денежных средств через онлайн-доступ к банковским счетам отражены на компьютерах 204 388 пользователей.

Атаки шифровальщиков отражены на компьютерах 186283 уникальных пользователей.

Нашим файловым антивирусом зафиксировано 198 228 428 уникальных вредоносных и потенциально нежелательных объектов.

Продуктами «Лаборатории Касперского» для защиты мобильных устройств было обнаружено:

- 1 598 196 вредоносных установочных пакетов;

- 19 748 установочных пакетов мобильных банковских троянцев;

- 108 073 установочных пакетов мобильных троянцев-вымогателей.

Мобильные угрозы

Особенности квартала

Распространение банкера Asacub

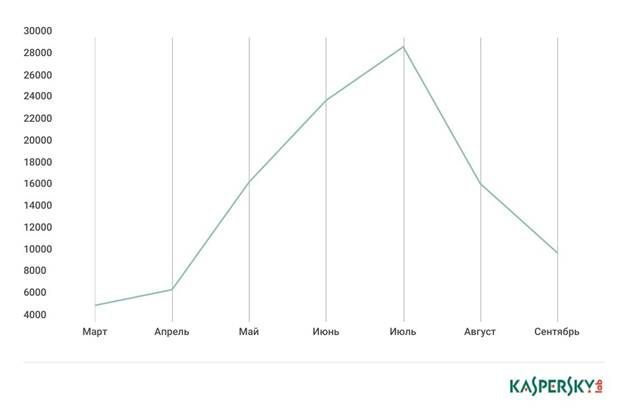

В третьем квартале мы продолжили наблюдать за деятельностью мобильного банковского троянца Trojan-Banker. AndroidOS. Asacub, который активно распространялся через SMS спам. В предыдущем квартале злоумышленники провели масштабную кампанию по распространению троянца, в результате чего количество атакованных пользователей выросло в три раза. В июле активность Asacub достигла пика, после чего количество атак пошло на спад – в сентябре мы зафиксировали почти в три раза меньше атакованных пользователей, чем в июле.

Количество уникальных пользователей, атакованных Trojan-Banker. AndroidOS. Asacub, второй и третий квартал 2017

|

|

|

Новые возможности мобильных банковский троянцев

В третьем квартале произошло два значимых события в мире мобильных банковских троянцев.

Во-первых, семейство мобильных банковских троянцев Svpeng обзавелось новой модификацией Trojan-Banker. AndroidOS. Svpeng. ae, которая может сама себе выдавать все необходимые права и воровать данные из других приложений. Для этого ей всего лишь нужно уговорить пользователя разрешить троянцу использовать специальные функции, предназначенные для людей с ограниченными возможностями. В результате троянец может воровать текст, которые вводит пользователь, незаметно красть SMS и даже препятствовать своему удалению.

Интересно, что в августе мы обнаружили еще одну модификацию Svpeng, использующую специальные возможности. Только в этот раз троянец оказался не банковский – вместо кражи данных зловред шифрует все файлы на устройстве и требует выкуп в биткойнах.

Окно с требованием выкупа шифровальщика Trojan-Banker. AndroidOS. Svpeng. ag.

Во-вторых, семейство мобильных банковских троянцев FakeToken расширило список атакуемых приложений. Если раньше представители семейства перекрывали фишинговым окном, в основном, банковские приложения и некоторые приложения Google, такие как Google Play Store, то теперь они перекрывают еще и приложения для вызова такси, заказа авиабилетов бронирования номеров в гостиницах. Цель троянца – сбор данных банковской карты пользователя.

Рост WAP-подписок

В этом квартале мы продолжили наблюдать рост активности троянцев, крадущих деньги пользователей посредством подписок. Напомним, что это троянцы, которые могут посещать сайты, позволяющие оплачивать услуги средствами со счета мобильного телефона пользователя. Обычно подобные троянцы могут нажимать кнопки на этих сайтах, используя специальные JS-файлы, таким образом осуществляю оплату неких услуг скрытно от пользователя.

|

|

|

Отметим, что в TOP-20 самых популярных троянцев этого квартала попало три троянца, которые атакуют WAP-подписки. Это Trojan-Dropper. AndroidOS. Agent. hb и Trojan. AndroidOS. Loapi. b на четвертом и пятом местах, а также Trojan-Clicker. AndroidOS. Ubsod. b на седьмом.

|

|

|