|

§19. Пример технологии создания сайта

|

|

|

|

§19. Пример технологии создания сайта

Рассмотрим создание сайта кафедры.

1 этап

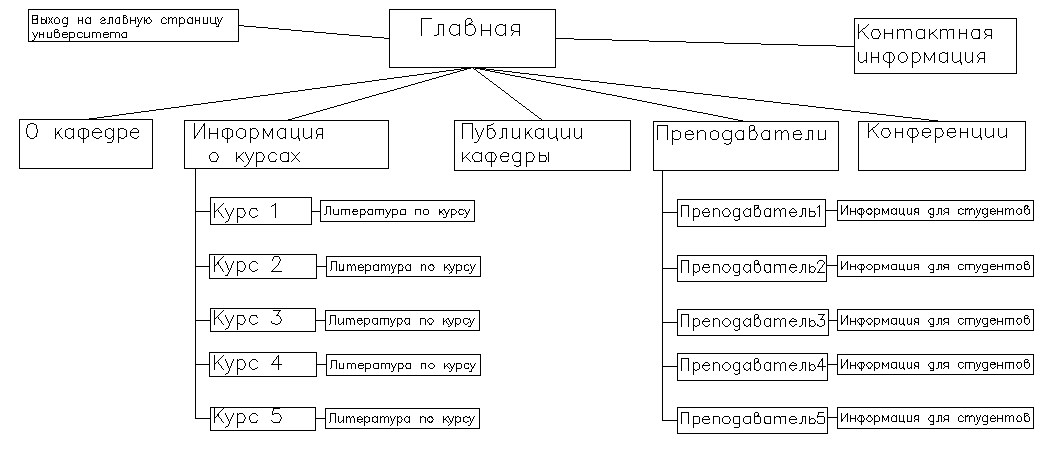

На первом этапе определяется цель и назначение сайта. Создается карта сайта (рис. 1). Назначение сайта – информационный. Целевая аудитория – преподаватели, студенты, абитуриенты, научные сотрудники и другие пользователи.

Рис. 2 Карта сайта

2 этап

На втором этапе, этапе прототипирования, подготавливаются варианты дизайна (обычно дизайн главной страницы). Другие страницы также должны быть оформлены в едином стиле.

Создаются скетчи (наброски) (рис. 2).

Рис. 2 Скетч главной страницы

3 этап

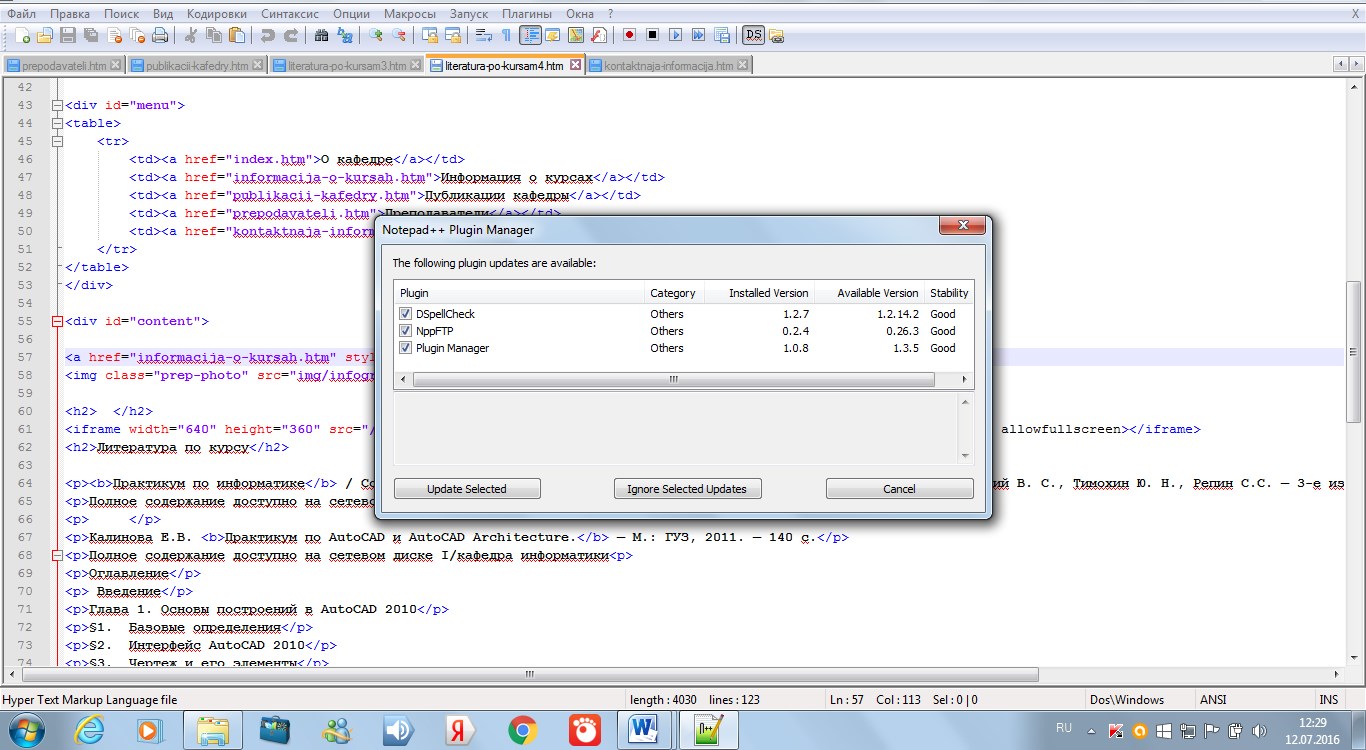

На третьем этапе выполняется программирование и верстка страниц сайта. Осуществляется наполнение сайта информационным и графическим контентом.

В данной работе был использован редактор HTML Notepad ++Plugin Manager (рис. 3).

Рис. 3РедакторNotepad ++Plugin Manager

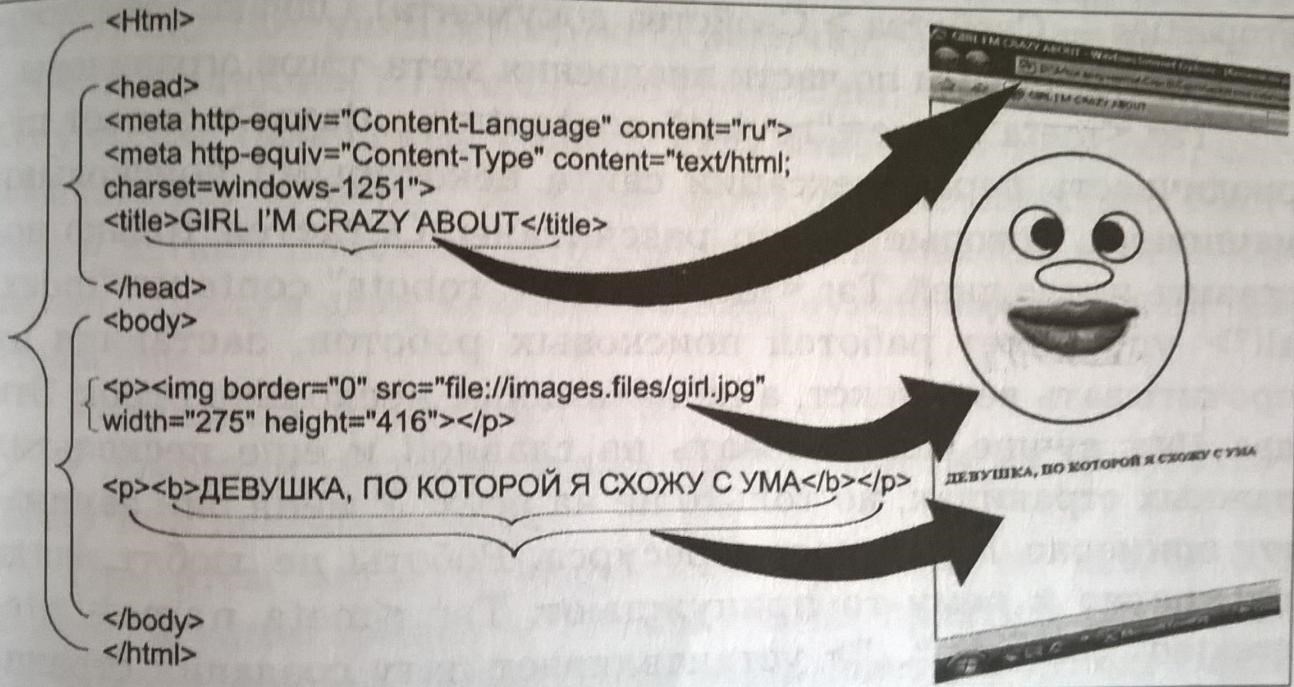

Стркутура кода на HTML-языке информативно и наглядно представлена на инфографике (рис. 4) [12 ].

Рис. 4 Пример кода HTML для описания страницы сайта

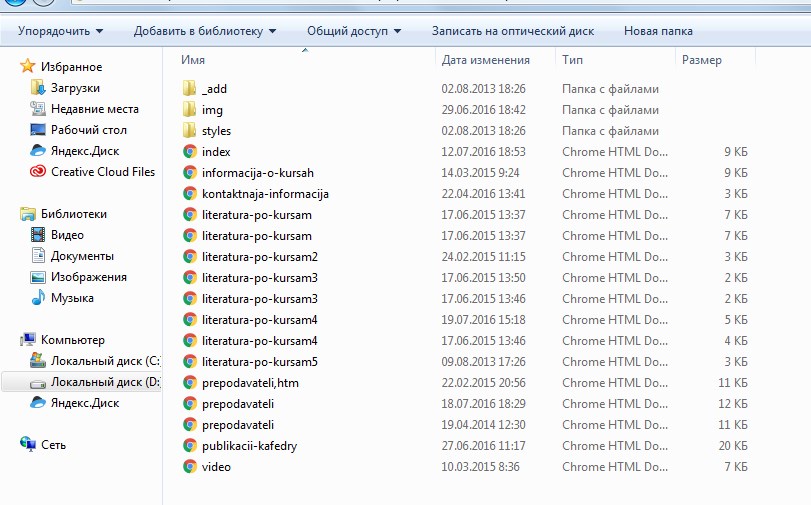

Файловая структура сайта показана на рис. 5 Содержание папок _add, img, styles представлены в приложениях ( ).

Рис. 5 Файловая структура сайта

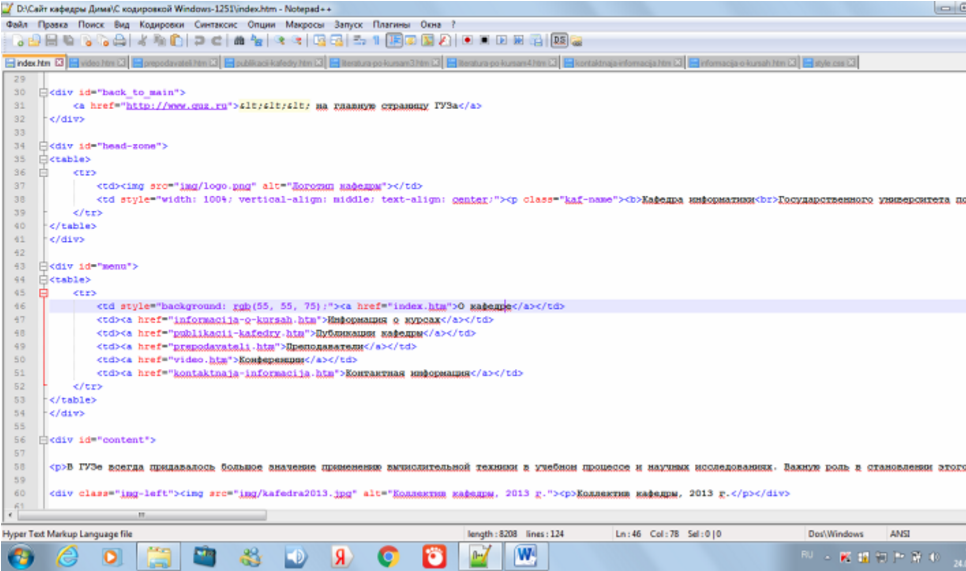

На рис. 6 показаны код главной страницы и вид страницы в браузере. Остальные коды страниц и их отображения представлены в приложениях 1- 7.

Рис. 6 Код страницы и вид в браузере

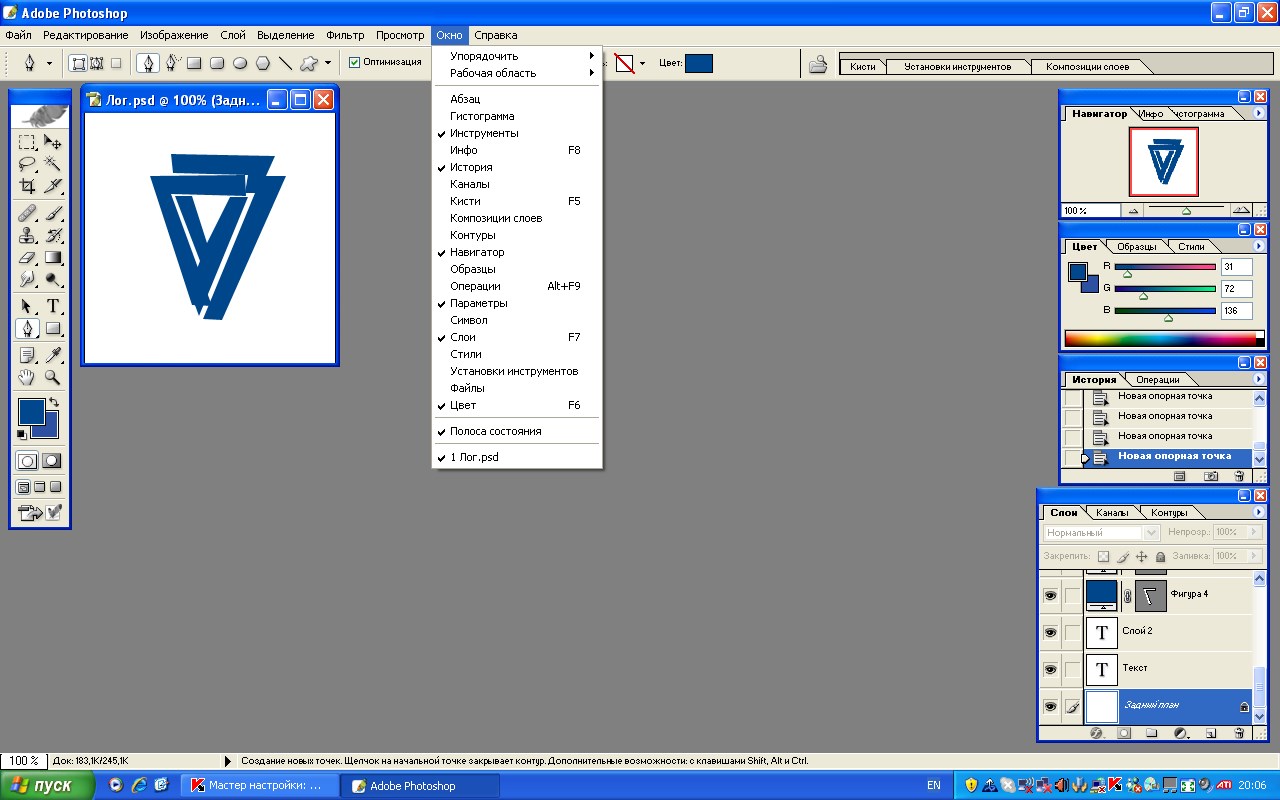

Создание динамического логотипа Одним из элементов графического контента являетя логотип.

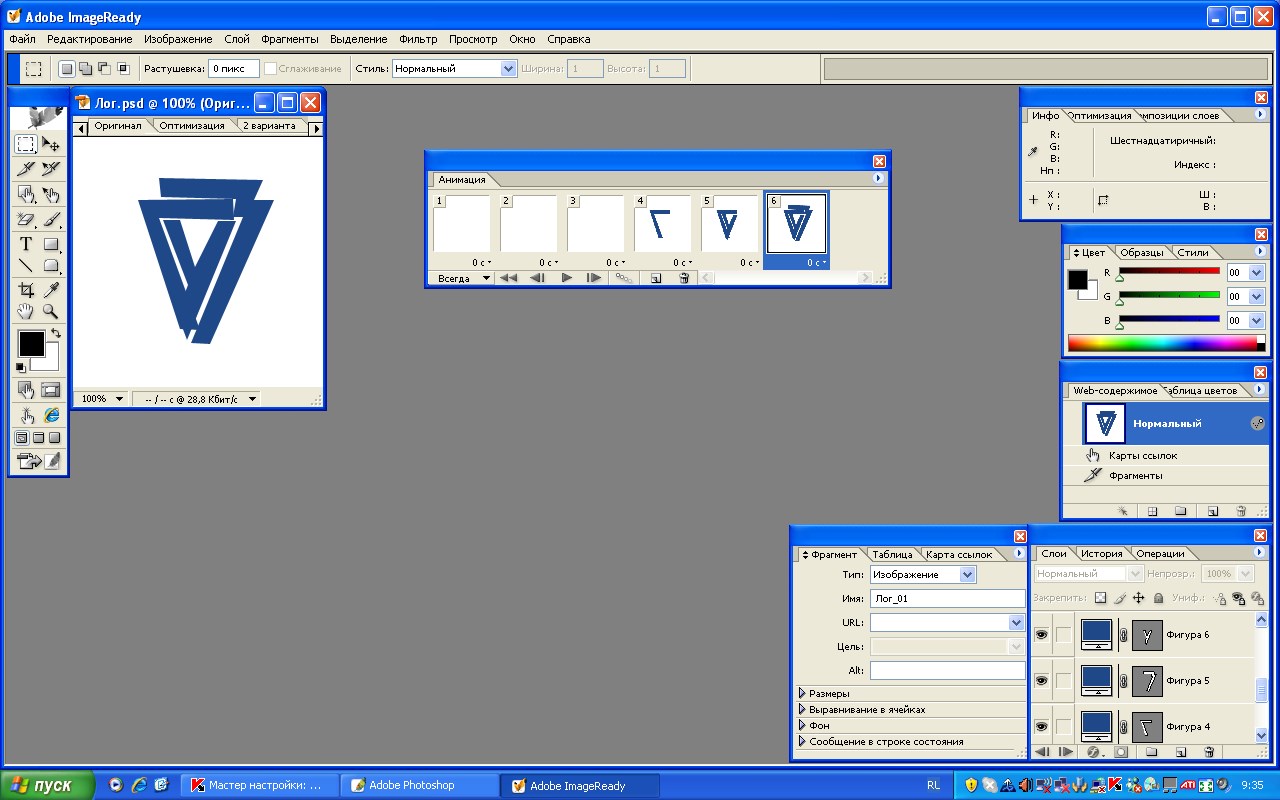

Рассмотрим создание динамического логотипа, буквы которого будут появляться последовательно. Каждая буква логотипа создается на отдельном слое (рис. 7).

Рис. 7 Построение букв на отдельных слоях

|

|

|

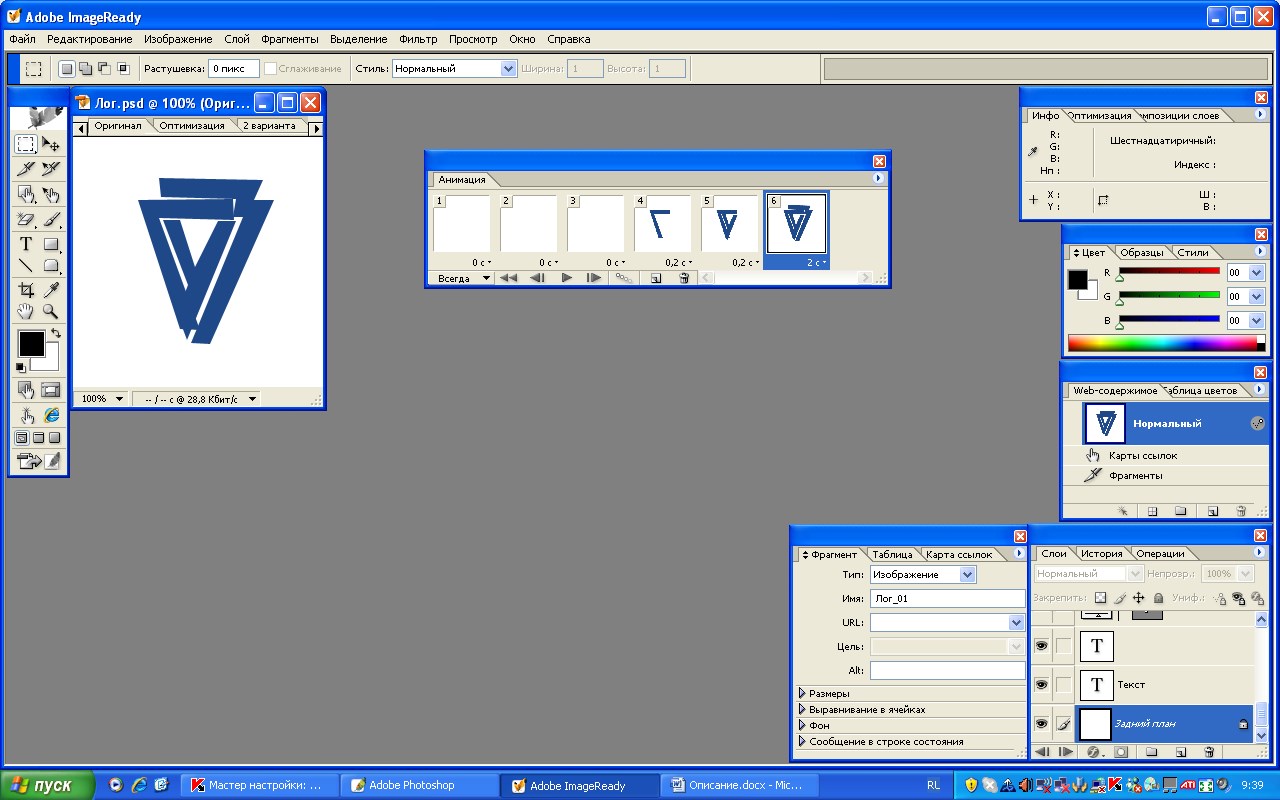

Создание анимации показано на рис. 8, установка задержки кадра на рис. 9.

Рис. 8 Анимация

Рис. 9 Установка задержки кадра

Созданный файл сохраняется в формате Gif.

4 этап

На этом этапе выполняется тестирование сайта – проверка работы сайта и его отображение в разных браузерах (рис. 10). Браузер – программа для просмотра документов, размещенных в Интернете. В ходе разработки сайта используется один браузер. Но для исключения ошибок отображения сайта его следует просмотреть и в других браузерах.

| Яндекс |

| Internet Explorer |

| Google Chrome |

Рис. 10 Отображение в разных браузерах

5 этап

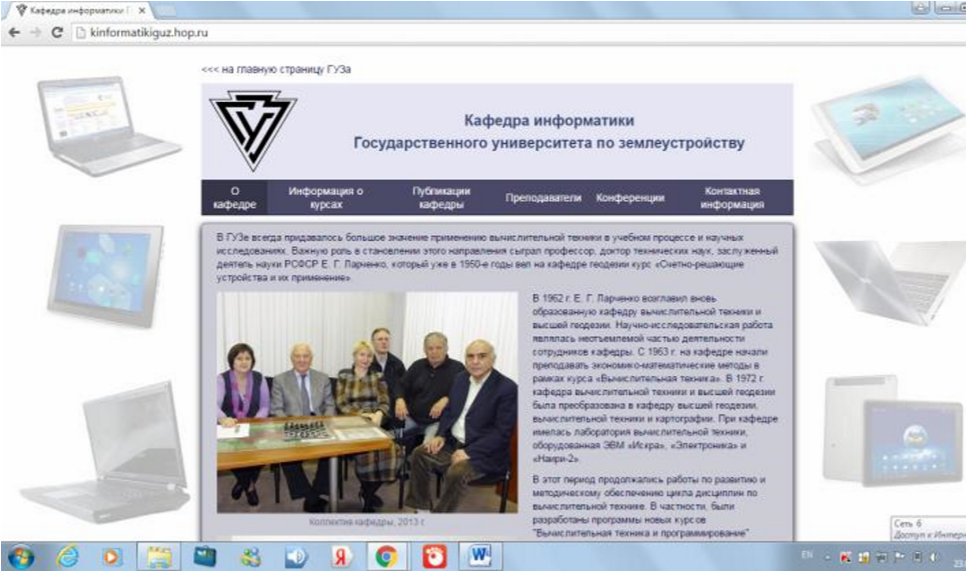

После тестирования и проверки работы сайта выполняется публикация сайта. Разработанный сайт был размещен на хостинге hop. ru ( http: //kinformatikiguz. hop. ru/index. htm). Редактирование и дополнение сайта осуществляется с помощью программы

FileZilla (рис. 11).

Рис. 11 Работа в FileZilla

http: //kinformatikiguz. hop. ru/index. htm - сайт кафедры

§20. Безопасность работы в Интернете

При работе в Интернете следует иметь в виду следующее: насколько ресурсы этой сети открыты законопослушному пользователю, настолько же эти ресурсы, при определенных условиях, открыты всем, кто обладает необходимыми средствами.

Для пользователя этот факт не играет особой роли, но знать о нем необходимо, чтобы не допускать действий, нарушающих законодательство тех стран, на территории которых расположены серверы Интернета. К таким действиям относятся вольные или невольные попытки нарушить работоспособность компьютерных систем, попытки взлома защищенных систем, использование и распространение программ (в частности, компьютерных вирусов), нарушающих работоспособность компьютерных систем.

Работая в Интернете, следует помнить о том, что все действия, как законные, так и незаконные, протоколируются специальными программами и информация о них обязательно где-то сохраняется. Таким образом, к обмену информацией в Интернете следует подходить, как к обычной переписке с использованием почтовых открыток. Информация свободно циркулирует в обе стороны, но в общем случае она доступна всем пользователям Интернета. Поэтому существует потребность защиты информации в Интернете.

|

|

|

Сегодня Интернет является не только средством общения и универсальной справочной системой — в нем циркулируют договорные и финансовые обязательства, необходимость защиты которых как от просмотра, так и от фальсификации очевидна. Начиная с 1999 года Интернет становится средством обеспечения розничного торгового оборота, а это требует защиты данных кредитных карт и других электронных платежных средств. В Интернете защитой является шифрование информации.

Суть шифрования состоит в том, что к документу применяется некий метод (назовем его ключом), после чего документ становится недоступен для чтения обычными средствами. Его может прочитать только тот, кто знает ключ. Аналогично происходит шифрование ответного сообщения. Если в процессе обмена информацией для шифрования и чтения пользуются одним и тем же ключом, то такой криптографический процесс называется симметричным.

Основной недостаток симметричного процесса заключается в том, что, прежде чем начать обмен информацией, надо выполнить передачу ключа, а для этого опять-таки нужна защищенная связь, т. е. проблема повторяется, хотя и на другом уровне. Если рассмотреть оплату клиентом товара или услуги с помощью кредитной карты, то получается, что торговая фирма должна создать по одному ключу для каждого своего клиента и каким-то образом передать им эти ключи. Это крайне неудобно. Поэтому в настоящее время в Интернете используются несимметричные криптографические системы, основанные на использовании не одного, а двух ключей. Происходит это следующим образом. Компания для работы с клиентом создает два ключа: один — открытый (public — публичный) ключ, а другой — закрытый (private — личный) ключ. На самом деле это как бы две половинки одного ключа, связанные друг с другом.

Ключи устроены так, что сообщение, зашифрованное одной половинкой, можно расшифровать только другой половинкой (не той, которой оно было закодировано). Создав пару ключей, торговая компания широко распространяет публичный ключ (открытую половинку) и надежно сохраняет закрытый ключ (свою половинку).

|

|

|

Как публичный, так и закрытый ключи представляют собой некую кодовую последовательность. Публичный ключ компании может быть опубликован на ее сайте, откуда каждый желающий может его скачать. Если клиент хочет сделать фирме заказ, он возьмет ее публичный ключ и с его помощью закодирует свое сообщение о заказе и данные своей кредитной карты. После кодирования это сообщение может прочесть только владелец закрытого ключа. Никто из участников цепочки, по которой пересылается информация, не в состоянии это сделать. Даже сам отправитель не может прочитать собственное сообщение, хотя ему хорошо известно содержание.

Если фирма хочет отправить клиенту квитанцию о том, что заказ принят к исполнению, она закодирует ее своим закрытым ключом. Клиент сможет прочитать квитанцию, воспользовавшись имеющимся у него публичным ключом данной фирмы. Он может быть уверен, что квитанцию ему отправила именно эта фирма, а не кто-то иной, поскольку никто не имеет доступа к закрытому ключу фирмы.

Защита публичным ключом (впрочем, как и большинство других видов защиты информации) не является абсолютно надежной. Дело в том, что поскольку каждый желающий может получить и использовать чей-то публичный ключ, то он может сколь угодно подробно изучить алгоритм работы механизма шифрования и пытаться установить метод расшифровки сообщения, т. е. реконструировать закрытый ключ.

Это настолько справедливо, что алгоритмы кодирования публичным ключом даже нет смысла скрывать. Обычно к ним есть доступ, а часто они просто широко публикуются. Тонкость заключается в том, что знание алгоритма еще не означает возможность провести реконструкцию закрытого ключа в приемлемые сроки.

Защиту информации принято считать достаточной, если затраты на ее преодоление превышают ожидаемую ценность самой информации. В этом состоит принцип достаточности защиты, которым руководствуются при использовании несимметричных средств шифрования данных. Он предполагает, что защита не абсолютна и приемы ее снятия известны, но она достаточна для того, чтобы сделать это мероприятие нецелесообразным. При появлении иных средств, позволяющих получить зашифрованную информацию в разумные сроки, изменяют принцип работы алгоритма, и проблема повторяется на более высоком уровне.

|

|

|

Разумеется, не всегда реконструкцию закрытого ключа производят методами простого перебора комбинаций. Для этого существуют специальные методы реконструкции закрытого ключа по опубликованному открытому ключу. Область науки, посвященная этим исследованиям, называется криптоанализом, а средняя продолжительность времени, необходимого для реконструкции закрытого ключа, называется криптостойкостью алгоритма шифрования.

Для многих методов несимметричного шифрования криптостойкость, определенная в результате криптоанализа, существенно отличается от величин, заявляемых разработчиками алгоритмов на основании теоретических оценок. Поэтому во многих странах вопрос применения алгоритмов шифрования данных находится в поле законодательного регулирования. В частности, в России к использованию в государственных и коммерческих организациях разрешены только те программные средства шифрования данных, которые прошли государственную сертификацию в административных органах, в частности в Федеральном агенстве правительственной связи и информации (ФАПСИ).

Мы рассмотрели вопрос, как клиент может переслать организации свои конфиденциальные данные, например номер электронного счета. Точно так же он может общаться и с банком, отдавая ему распоряжения о перечислении своих средств на счета других лиц и организаций. Однако здесь возникает следующая проблема: как банк узнает, что распоряжение поступило от данного лица, а не от злоумышленника, выдающего себя за него? Эта проблема решается с помощью так называемой электронной подписи.

Принцип создания электронной подписи тот же, что и рассмотренный выше. Если надо создать электронную подпись, следует с помощью специальной программы, полученной из банка, создать те же два ключа — закрытый и публичный. Публичный ключ передается банку. Если теперь надо отправить поручение банку на операцию с расчетным счетом, оно кодируется публичным ключом банка, а подпись под ним кодируется закрытым ключом поручителя. Банк поступает наоборот: он читает поручение с помощью своего закрытого ключа, а подпись — с помощью публичного ключа поручителя. Если подпись читаема, это означает, что поручение отправлено данным лицом.

|

|

|

|

|

|