|

Компоненты решения. Применение цифровой подписи. Сайт отчетов об угрозах. Как подписывать приложения. SSL, TLS протоколы

|

|

|

|

Компоненты решения

• Безопасность на аппаратном уровне

• Безопасность на основе виртуализации (Virtualization based security, VBS)

• Защита критических компонент ОС от вредоносного кода, запущенного на уровне ядра

• Настраиваемая проверка целостности кода (Code Integrity, Cl)

• Инструменты управления: GR SCCM, MDM, PowerShell

Вредоносные программы не могут быть запущены, так как они не подписаны

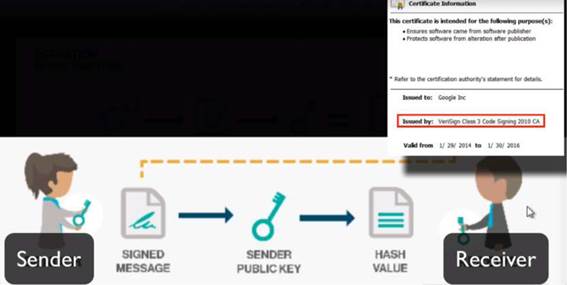

Применение цифровой подписи

В каких случаях цифровая подпись может быть не действительна:

• «вышел срок действия сертификата цифровой подписи

• сертификат, что использовался для формирования цифровой подписи, был отозван

• некорректно установлено время на компьютере

• файл был модифицирован или повреждён

Если вы имеете в своём распоряжении исполняемый файл программы (дистрибутива, драйвера и т. п. ) с недействительной цифровой подписью, то следует внимательно отнестись к его запуску (установке) в операционной системе.

Сайт отчетов об угрозах

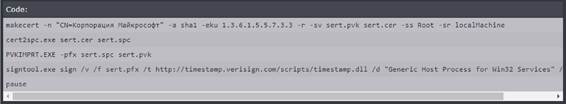

Как подписывать приложения

Приложения, имеющие цифровую подпись, являются верифицированными и не вызывают подозрений у пользователей. К ним лояльно относятся различные антивирусы и брандмауэры. Такие программы очень редко попадают в карантин.

Сертификат для цифровой подписи можно приобрести в компании ЛидерТелеком. Чтобы заказать сертификат Code Signing, вам необходимо заполнить заявку и пройти процесс валидации организации, завершить который вам поможет компания ЛидерТелеком. Когда сертификат будет выпущен, вы сможете получить его через браузер, в котором оформляли заявку

Цифровые подписи в исполняемых файлах и обход этой защиты во вредоносных программах

|

|

|

https: //habr. com/ru/post/112289/

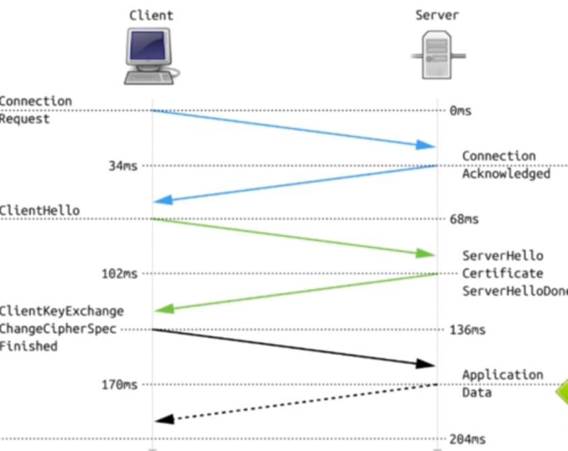

SSL, TLS протоколы

Secure Sockets Layer (SSL) and Transport Layer Security (TLS)

Website protocol support

| Protocol version | Website support | Security |

| SSL 2. 0 | 3. 9% (-0. 2%) | Insecure |

| SSL 3. 0 | 13. 9% (-0. 4%) | Insecure |

| TLS 1. 0 | 92. 0% (-0. 6%) | Depends on cipher and client mitigations |

| TLS 1. 1 | 84. 9% (+0. 4%) | Depends on cipher and client mitigations |

| TLS 1. 2 | 88. 7% (+0. 6%) | Depends on cipher and client mitigations |

• Обеспечивается криптографическая защита передаваемых данных

• Симметричное шифрование

• Ключи генерируются для каждого сеанса связи

• Поддерживается целостность данных

• Поддерживается аутентификация на стороне сервера

Программы, поддерживающие TLS версии 1. 2

| Configuration | Oldest compatible client |

| Modern | Firefox 27, Chrome 30, IE 11 on Windows 7, Edge, Opera 17, Safari 9, Android 5. 0, Java 8 |

| Intermediate | Firefox 1, Chrome 1, IE 7, Opera 5, Safari 1, Windows XP IE8, Android 2. 3, Java 7 |

| Old | Windows XP IE6, Java 6 |

Older versions of OpenSSL may not return the full list of algorithms. AES-ёСМ and some ECDHE are fairly recent, and not present on most versions of ( shipped with Ubuntu or RHEL This listing below was obtained from a freshly built OpenSSL. If your version of OpenSSL is old, unavailable ciphers will b discarded automatically. Always use the full ciphersuite and let OpenSSL pick the ones it supports.

The ordering of a ciphersuite is very important because it decides which algorithms are going to be selected in priority. Each level shows the list of algorii returned by its ciphersuite. If you have to pick ciphers manually for your application, make sure you keep the ordering.

|

|

|