|

Хранение и распределение ключей

|

|

|

|

Хранение и распределение ключей

Функция хранения ключей предполагает организацию безопасного хранения, учета и удаления ключей. Для обеспечения безопасного хранения и передачи ключей применяют их шифрование с помощью других ключей. Такой подход приводит к концепции иерархии ключей. В иерархию ключей обычно входят главный ключ (мастер-ключ), ключ шифрования ключей и ключ шифрования данных. Следует отметить, что генерация и хранение мастер-ключей являются критическими вопросами криптографической защиты.

Распределение ключей является самым ответственным процессом в управлении ключами. Этот процесс должен гарантировать скрытность распределяемых ключей, а также оперативность и точность их распределения. Различают два основных способа распределения ключей между пользователями компьютерной сети:

• применение одного или нескольких центров распределения ключей;

• прямой обмен сеансовыми ключами между пользователями.

Основной характеристикой шифра является криптостойкость, которая определяет его стойкость к раскрытию методами криптоанализа. Обычно эта характеристика определяется интервалом времени, необходимым для раскрытия шифра.

К шифрам, используемым для криптографической защиты информации, предъявляется ряд требований:

• достаточная криптостойкость (надежность закрытия данных);

• простота процедур шифрования и расшифрования;

• незначительная избыточность информации за счет шифрования;

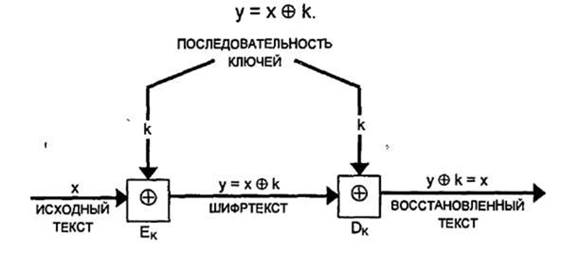

Схема шифрования и дешифрования методом Вернама

Расшифрование состоит в сложении по модулю 2 символов у шифртекста с той же последовательностью ключей k:

Аудит безопасности в информационных системах

|

|

|

Аудит безопасности

Системный процесс получения объективных качественных и количественных оценок о текущем состоянии информационной безопасности (ИБ) организации в соответствии с определенными критериями и показателями безопасности на всех основных уровнях обеспечения безопасности.

Основные уровни обеспечения безопасности

· нормативно-методологический

· организационно-управленческий

· технологический

· технический

Цель аудита безопасности

Объективная оценка уровня защищенности объекта

Выработка практических рекомендаций по управлению и обеспечению информационной безопасности организации, адекватных поставленным целям и задачам развития бизнеса

Стандарты оценки и управления ИБ

международные стандарты

• ISO 15408-99, ISO 17799-2000

национальные стандарты

• BS 7799, BSI

иные стандарты

• COBIT, SAC, COSO и др.

Государственный стандарт РФ

• ГОСТ Р ИСО/МЭК 15408-1-2002

• ГОСТ Р ИСО/МЭК 17799-2005

Практические подходы к аудиту ИБ

34. анализ требований к системе ИБ: проверка соблюдения на практике некоторых общих требований обеспечения ИБ

35. инструментальные проверки состояния ИБ организации

36. анализ информационных рисков организации

Выбор показателей эффективности системы ИБ

Два способа:

· определение минимального набора необходимых для защиты информации функций, соответствующих конкретному классу защищенности (РД ГТК РФ)

· определение профиля защиты, учитывающего особенности решения задач защиты информации на предприятии (ISO 15408, ISO 17799)

Интегрированный подход

37. организационно-правовой аспект,

38. учет технических каналов утечки,

39. анализ систем управления доступом пользователей к СВТ,

40. программно-аппаратная составляющая

41. и т. д.

Инструментальные проверки (ИП)

Проверка на соответствие заявленным целям и задачам политики безопасности нижнего технического уровня обеспечения ИБ

|

|

|

Три этапа проведения ИП:

42. Анализ структуры АИС

43. Внутренний аудит

44. Внешний аудит

Анализ структуры АИС

Анализ и инвентаризация информационных ресурсов:

45. перечень сведений, составляющих коммерческую или служебную тайну;

46. информационные потоки, структура и состав АИС;

47. категорирование ресурсов, подлежащих защите

|

|

|